AWS llevó Route 53 Global Resolver a disponibilidad general en 30 regiones, con resolución anycast para clientes remotos, soporte Do53/DoH/DoT y controles de filtrado DNS. Para equipos de plataforma y seguridad, el cambio reduce complejidad de DNS híbrido, pero exige revisar políticas, autenticación, logging y planes de failover.

Introducción

La disponibilidad general de Amazon Route 53 Global Resolver marca un cambio operativo relevante para equipos que administran entornos híbridos: oficinas, sedes remotas, dispositivos de teletrabajo y cargas en cloud que dependen de una política DNS consistente. Hasta ahora, mantener una estrategia de resolución unificada entre dominios públicos y privados requería piezas separadas: resolvers regionales, forwarders, controles de seguridad distribuidos y pruebas de conmutación por error poco frecuentes.

Con la salida a GA, AWS posiciona Global Resolver como una capa de resolución DNS global, reachable por internet para clientes autorizados, con arquitectura anycast, integración de filtrado y soporte de protocolos modernos. En términos prácticos, no es solo una novedad de catálogo: puede modificar cómo se diseña el perímetro DNS de organizaciones con operación distribuida.

Qué ocurrió

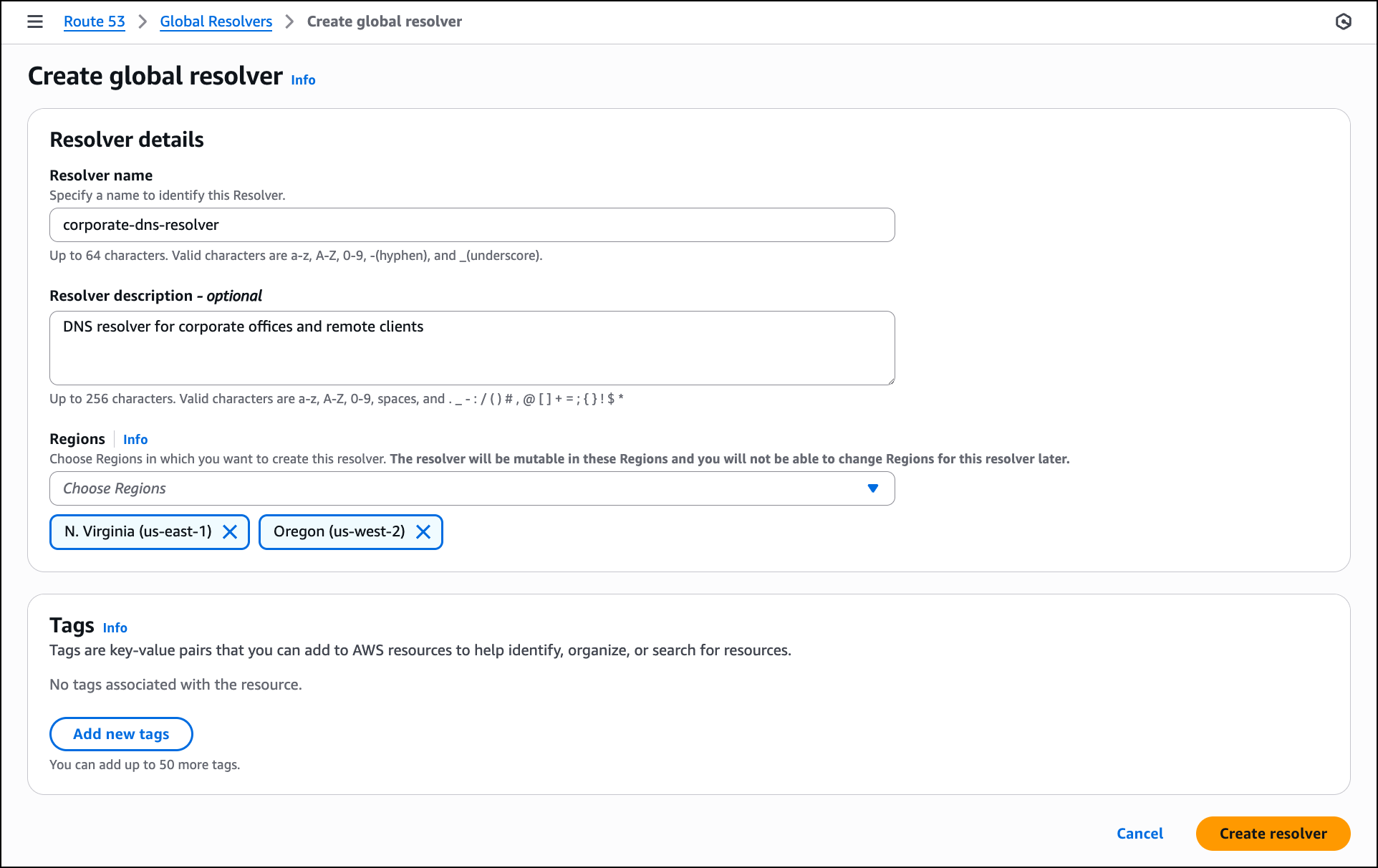

El 9 de marzo de 2026, AWS anunció la disponibilidad general de Route 53 Global Resolver. El servicio, presentado en preview durante re:Invent 2025, pasó de cobertura limitada a operación en 30 regiones con soporte para tráfico DNS IPv4 e IPv6. Además, AWS confirmó nuevas capacidades de protección frente a patrones Dictionary DGA, sumándose a defensas ya conocidas contra DNS tunneling y DGA clásicos.

La propuesta central es ofrecer resolución de dominios públicos y zonas privadas de Route 53 desde cualquier ubicación autorizada, con una experiencia más uniforme que la combinación tradicional de resolvers por VPC, endpoints específicos y configuraciones separadas para cada geografía.

Impacto para DevOps / Infraestructura / Cloud / Seguridad

Para equipos DevOps y de infraestructura, el impacto inmediato está en la simplificación del plano DNS: menos componentes por región y menor necesidad de duplicar reglas de seguridad en múltiples puntos. En operaciones globales, donde cada sucursal o región solía tener un comportamiento DNS ligeramente distinto, estandarizar políticas puede reducir incidentes difíciles de diagnosticar.

Desde seguridad, el beneficio no es únicamente bloquear dominios maliciosos. El valor está en centralizar decisiones sobre filtrado, trazabilidad y control de acceso de clientes que consultan DNS. Si se implementa bien, mejora la postura de Zero Trust en capas de red y acceso remoto. Si se implementa mal, puede concentrar riesgo: una política demasiado permisiva o un error de autenticación impactaría a más usuarios al mismo tiempo.

En cloud y SRE, la arquitectura anycast añade una ventaja de resiliencia: consultas dirigidas a la región más cercana con failover implícito ante degradaciones regionales. Esto no elimina la necesidad de pruebas de continuidad, pero reduce dependencia de rutas estáticas y de configuraciones manuales de contingencia.

Detalles técnicos

Route 53 Global Resolver procesa consultas en una secuencia clara: recepción por anycast, autenticación del cliente, evaluación de política, resolución y registro. Ese pipeline es importante porque define dónde observar latencia y dónde auditar decisiones de bloqueo o permiso.

- Protocolos: Do53 (UDP), DoH y DoT, habilitando cifrado de consultas cuando se requiere proteger tránsito DNS.

- Control de acceso: allowlists por IP/CIDR para distintos protocolos y autenticación por token en DoH/DoT, útil para segmentar clientes y revocar acceso granularmente.

- Filtrado: integración con listas administradas y listas personalizadas, además de reglas avanzadas para amenazas DNS (DGA, tunneling y dictionary DGA).

- Resolución híbrida: consultas de internet público y dominios privados de Route 53 private hosted zones bajo una misma superficie operativa.

- Observabilidad: logging centralizado de consultas para auditoría, análisis forense y tuning de políticas.

Un punto técnico clave es la diferencia con Route 53 VPC Resolver tradicional: Global Resolver está pensado para resolver desde ubicaciones externas autorizadas sin forzar el mismo patrón de conectividad privada por cada sitio. Esto puede bajar la fricción en organizaciones con expansión geográfica y teletrabajo masivo.

Qué deberían hacer los administradores o equipos técnicos

1) Evaluar arquitectura actual de DNS híbrido. Antes de migrar, mapear forwarders, resolvers regionales, zonas privadas y flujos críticos de aplicaciones. La meta es identificar qué complejidad se puede retirar sin introducir puntos únicos de fallo lógico.

2) Definir una estrategia de autenticación por perfil de cliente. No todos los endpoints remotos deberían heredar la misma política. Para DoH/DoT, usar tokens con caducidad y procesos de rotación; para redes estables, reforzar allowlists y trazabilidad.

3) Implementar filtrado en modo gradual. Empezar con políticas en modo alerta o con umbrales conservadores para minimizar falsos positivos, especialmente en reglas avanzadas de DNS Firewall. Luego endurecer por etapas con validación de impacto en aplicaciones.

4) Integrar logs DNS con SIEM y observabilidad. Sin visibilidad central, el beneficio de seguridad se reduce. Correlacionar eventos DNS con identity, EDR y tráfico de salida permite detectar comportamientos anómalos más rápido.

5) Probar failover y latencia de forma periódica. Anycast mejora disponibilidad, pero no reemplaza ejercicios de resiliencia. Simular fallas regionales y validar tiempos de recuperación debe formar parte del runbook SRE.

6) Revisar cumplimiento y residencia de datos. Si se centraliza resolución para múltiples países, conviene verificar requisitos regulatorios sobre logs y retención, además de controles de acceso administrativo.

Conclusión

La GA de Route 53 Global Resolver es una novedad con impacto operativo concreto para plataformas distribuidas. Reduce fricción en DNS híbrido, mejora coherencia de políticas y aporta una base más robusta para seguridad DNS en entornos remotos. El beneficio real, sin embargo, depende de la implementación: autenticación fuerte, observabilidad integrada y despliegue por fases. Para equipos DevOps, Infra y Seguridad, el momento es oportuno para revisar diseño DNS, no solo para “adoptar una feature”, sino para simplificar arquitectura y fortalecer controles con criterio operativo.

Fuentes

- AWS What’s New: Amazon Route 53 Global Resolver GA

- AWS News Blog: anuncio inicial y capacidades técnicas

- AWS Docs: cómo funciona Route 53 Global Resolver