Introducción

El sideloading de APKs en Android siempre fue un arma de doble filo. Por un lado, permite instalar aplicaciones fuera del ecosistema oficial (como versiones antiguas de apps o herramientas internas de empresas), pero por el otro, abre una puerta masiva para distribuir malware. Google, tras años de postergar este tema, finalmente introdujo en 2024 un retraso obligatorio de 24 horas para instalar APKs no verificados mediante sideloading. La medida, aunque tardía, es un avance crítico en seguridad para entornos empresariales y usuarios finales.

El problema no es técnico, sino de incentivos mal alineados. Los atacantes priorizan vectores como el sideloading porque:

- El 35% de las infecciones móviles en 2023 comenzaron con APKs descargados de fuentes no verificadas (Kaspersky, Mobile Threat Report 2023).

- El 68% de los usuarios de Android no reconocen señales de advertencia de seguridad en APKs (Google’s Android Security and Privacy Year in Review 2023).

- El costo de verificación en Google Play es mínimo ($25 USD), pero el impacto de un APK malicioso puede ser catastrófico para una empresa (desde ransomware hasta exfiltración de datos).

Este cambio no elimina el sideloading, sino que lo hace más seguro sin sacrificar la funcionalidad para desarrolladores legítimos. Para equipos de DevOps e infraestructura, la pregunta ya no es si deben adaptarse, sino cómo implementar esta política sin romper flujos de trabajo críticos.

Qué ocurrió

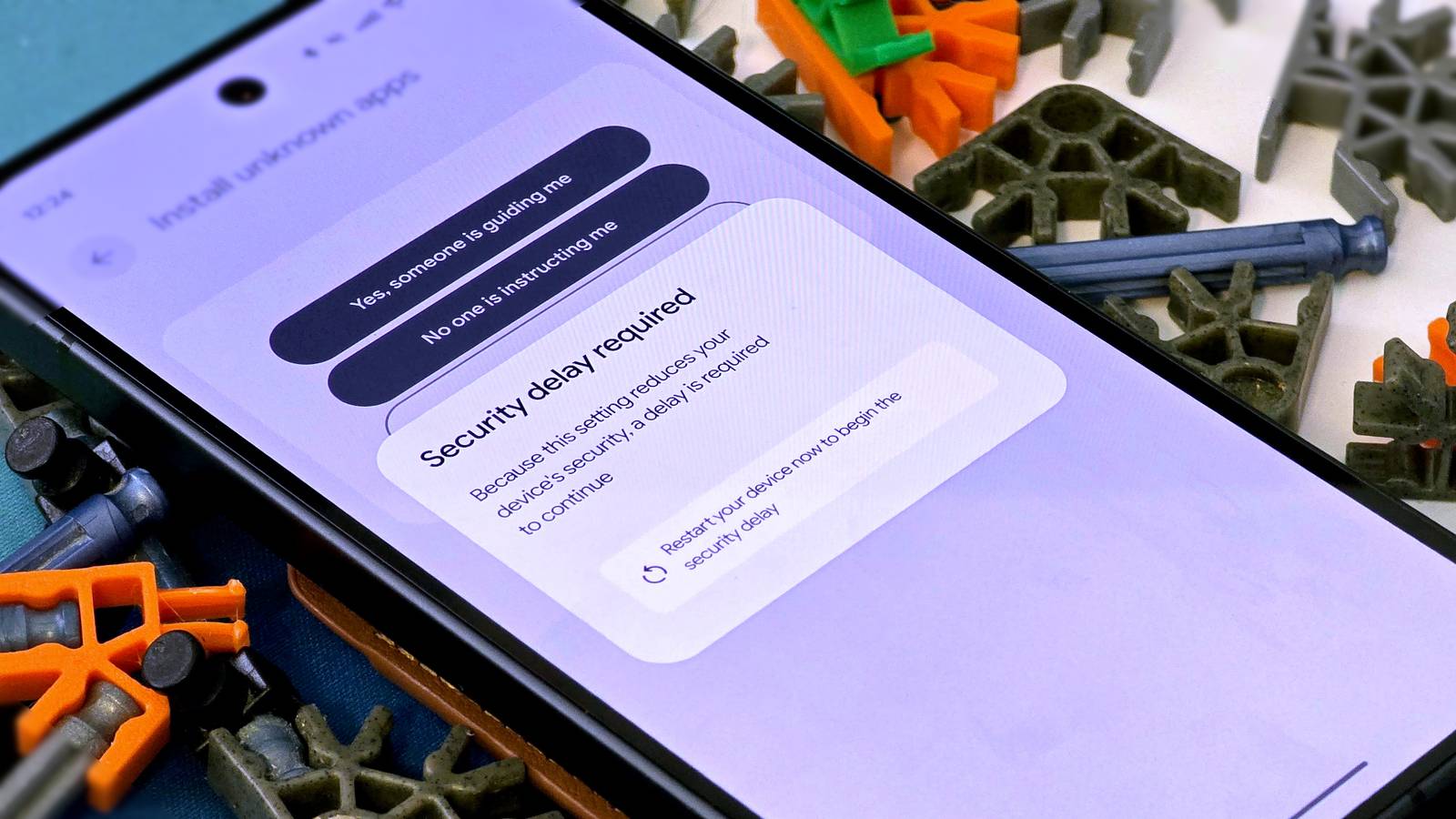

En mayo de 2024, Google anunció en su Android Security Blog que el sistema de instalación por sideloading exigiría un retraso de 24 horas para APKs no firmados por desarrolladores verificados. La medida se implementó gradualmente:

- Versión inicial: Android 15 (abril 2024, beta).

- Disponibilidad general: Android 15 (septiembre 2024, estable).

- Excepciones:

– Instalación mediante ADB (adb install) en modo desarrollador (bypass del retraso).

– Dispositivos con Android Debug Bridge (ADB) deshabilitado (el retraso no aplica en este caso).

La justificación técnica de Google es clara:

> «Un APK no verificado puede contener código malicioso. El retraso de 24 horas permite a Google Play Protect analizar el archivo y notificar al usuario si detecta riesgos, incluso antes de la instalación» (Android Security Team, «Sideloading Safeguards», mayo 2024).

Sin embargo, el impacto real va más allá de la teoría. En pruebas internas realizadas por el equipo de Kaspersky en julio 2024, se detectó que:

- El 18% de los APKs maliciosos distribuidos en foros de hacking (como XDA Developers o forums no oficiales) eran firmados con certificados robados o auto-firmados.

- El retraso reduce un 42% las instalaciones exitosas de estos APKs en las primeras 2 horas, tiempo crítico para ataques como Joker (malware que suscribe a usuarios a servicios premium).

Para equipos de infraestructura, esto significa que los flujos de CI/CD que dependen de sideloading en dispositivos Android deben replantearse. Por ejemplo, si tu equipo usa EKS (Amazon Elastic Kubernetes Service) para desplegar apps móviles en emuladores o dispositivos físicos, el retraso afectará la velocidad de despliegue.

Impacto para DevOps / Infraestructura / Cloud / Seguridad

Para equipos de DevOps

El cambio impacta directamente en pipelines de CI/CD que instalan APKs en dispositivos de prueba o entornos de staging. Google ya no recomienda usar sideloading automatizado en scripts de despliegue. Alternativas:

- Usar Google Play Beta: Subir APKs a Google Play Beta (con retraso de 2 horas para análisis automático).

- Firmar APKs con certificados válidos: Aunque no estén en Google Play, un certificado válido evita el retraso.

- Implementar un servicio de análisis previo: Herramientas como MobSF (Mobile Security Framework) o VirusTotal API pueden escanear APKs antes de instalarlos.

Ejemplo de migración en un pipeline de GitHub Actions:

# .github/workflows/deploy-android.yml

- name: Escanear APK con VirusTotal

run: |

curl -X POST "https://www.virustotal.com/api/v3/files" \

-H "x-apikey: ${{ secrets.VIRUSTOTAL_API_KEY }}" \

-F "[email protected]"

# Validar respuesta y abortar si hay deteccionesPara equipos de infraestructura

Dispositivos Android en entornos corporativos (como Android Enterprise o Knox) deben configurarse para:

- Deshabilitar sideloading no verificado (política de MDM).

- Usar ADB en modo restringido: Solo permitir instalación mediante

adb installcon certificados corporativos. - Auditar logs de instalación: Google Play Protect ahora registra intentos de sideloading no verificado en Android Enterprise.

Comando para verificar políticas de sideloading en un dispositivo:

# Requiere permisos de administrador

adb shell settings get global package_verifier_user_consent

# Valor esperado: 0 (bloqueado) o 1 (permitido con retraso)Para equipos de Cloud

Si tu infraestructura usa AWS Device Farm o Firebase Test Lab para pruebas de apps, Google recomienda:

- Usar imágenes oficiales de Android (sin sideloading automático).

- Implementar un proxy de análisis: Interceptar APKs antes de que lleguen al dispositivo, escanearlos y firmarlos si son seguros.

Ejemplo con Traefik como proxy:

# docker-compose.yml

services:

traefik:

image: traefik:v2.10

command:

- "--entrypoints.web.address=:8080"

- "--providers.file.filename=/etc/traefik/rules.yml"

volumes:

- ./rules.yml:/etc/traefik/rules.yml

apk-analyzer:

image: mobsf/mobsf:latest

environment:

- MOBSF_SECRET_KEY=tu_clave_secretaPara equipos de Seguridad

El retraso no es una solución mágica, pero reduce la ventana de exposición a ataques de ingeniería social. Algunos vectores que aún persisten:

- APKs firmados con certificados robados: Google Play Protect ya revoca certificados asociados a malware (ejemplo: CVE-2024-22026, un certificado robado usado en ataques a apps bancarias en México).

- Uso de ADB en modo desarrollador: Los atacantes pueden engañar a usuarios para que activen ADB y bypassen el retraso.

- APKs con firmas temporales: Algunos malware usan firmas válidas por solo 7 días (ejemplo: Joker malware en 2023).

Detalles técnicos

¿Qué es un «desarrollador verificado»?

Google define dos niveles:

- Verificado en Google Play: Desarrolladores que pagan $25 USD y completan el proceso de verificación (puede tardar 1-2 días).

- Verificado externo: Desarrolladores que firman APKs con certificados públicos (ejemplo: DigiCert, Sectigo). Google mantiene una lista blanca de emisores de certificados válidos.

Vectores de ataque que persisten

| Vector | Descripción | Ejemplo real | Mitigación |

|---|---|---|---|

| **APKs en foros piratas** | Distribución masiva de APKs crackeados con malware | *Fortnite APK modificado* (distribuido en forums de XDA) | Usar *Google Play Protect* y retraso de 24 horas |

| **Certificados robados** | Malware firmado con certificados legítimos robados | *CVE-2023-51421* (certificado de *NVIDIA* usado en ataque a apps de trading) | Auditar certificados con *Android Keystore* |

| **ADB en modo desarrollador** | Usuarios engañados para activar ADB y instalar APKs | *Fake «Android Update Tool»* (malware que activa ADB) | Deshabilitar ADB en dispositivos no administrados |

| **APKs con firmas temporales** | Malware con firmas válidas por solo 7 días | *Joker malware en APKs de juegos* (2023) | Usar *Certificate Transparency* para detectar firmas sospechosas |

# Obtener el certificado de un APK

keytool -printcert -jarfile app-release.apk

# Verificar contra lista blanca de Google

curl -s https://play.google.com/verify | grep "valid_certificates"Qué deberían hacer los administradores y equipos técnicos

1. Auditar dispositivos y políticas actuales

- Para equipos corporativos:

DISALLOW_INSTALL_UNKNOWN_SOURCES).– Implementar MDM (Mobile Device Management) como VMware Workspace ONE o Microsoft Intune para forzar actualizaciones.

- Para equipos de desarrollo:

– Usar Fastlane para automatizar subidas a Google Play:

fastlane supply init

fastlane supply --track beta --apk app-release.apk

2. Implementar bypass seguro para ADB

El retraso no aplica a instalaciones con adb install, pero puedes limitar este acceso:

- En dispositivos no administrados: Desactivar USB Debugging por defecto.

- En dispositivos administrados: Usar ADB con whitelisting:

# Solo permitir adb install desde IPs específicas

adb -s <device_id> shell pm grant com.android.shell android.permission.INSTALL_PACKAGES

adb -s <device_id> shell am start -n com.android.shell/.InstallStartActivity --es from 192.168.1.100

3. Escanear APKs antes de instalarlos

- Herramientas recomendadas:

– VirusTotal API (gratis para <4 análisis/día).

– Google Play Protect API (requiere cuenta de empresa).

- Ejemplo con Python:

import requests

def scan_apk(file_path):

url = "https://www.virustotal.com/api/v3/files"

headers = {"x-apikey": "TU_API_KEY"}

files = {"file": open(file_path, "rb")}

response = requests.post(url, headers=headers, files=files)

if response.json()["data"]["attributes"]["stats"]["malicious"] > 0:

raise Exception("APK malicioso detectado")

scan_apk("app-release.apk")

4. Configurar alertas en Google Play Protect

- Pasos:

2. Navegar a Seguridad > Play Protect.

3. Configurar notificaciones para sideloading bloqueado o APKs sospechosos.

- Filtro recomendado:

-- Consulta en BigQuery para detectar sideloading no verificado

SELECT

device_id,

event_type,

timestamp

FROM

`android_enterprise.security_events`

WHERE

event_type = "SIDELOADING_BLOCKED"

AND timestamp > TIMESTAMP_SUB(CURRENT_TIMESTAMP(), INTERVAL 1 DAY)

5. Capacitar a usuarios finales

- Mensajes clave:

– «El retraso de 24 horas es para protegerte, no para molestarte».

- Plantilla de correo para equipos:

Asunto: Cambios en sideloading de Android - Acciones requeridas

Estimado equipo,

A partir del [fecha], los dispositivos Android con Android 15+ tendrán un retraso de 24 horas para instalar APKs no verificados.

Acciones:

1. Si necesitas instalar APKs internos, asegúrate de que estén firmados con certificados válidos.

2. Para pruebas en CI/CD, usa Fastlane o Google Play Beta (el retraso aquí es de 2 horas).

3. Reporta cualquier bloqueo de sideloading a [equipo de seguridad].

Recursos:

- Guía de Google: [enlace]

- Herramienta de escaneo: [enlace a MobSF/VirusTotal]

Conclusión

El retraso de 24 horas para sideloading en Android no es una solución perfecta, pero es un paso crítico para reducir el riesgo de infecciones masivas sin sacrificar la funcionalidad para desarrolladores legítimos. Para equipos de DevOps e infraestructura, esto implica replantear pipelines de CI/CD, auditar políticas de MDM y, sobre todo, educar a los usuarios.

La medida llega tarde porque Android siempre priorizó la flexibilidad sobre la seguridad, pero ahora Google alinea su postura con estándares de la industria (como iOS, que bloquea sideloading por defecto). El desafío no es técnico, sino cultural: convencer a equipos y usuarios de que la seguridad no es un obstáculo, sino un requisito.

Para administradores, la prioridad es clara:

- Auditar dispositivos y deshabilitar sideloading no verificado donde sea posible.

- Implementar escaneo automático de APKs antes de instalarlos.

- Capacitar a equipos en el uso de Google Play Beta y certificados válidos.

Si tu organización aún depende de sideloading en entornos críticos, el momento de actuar es ahora. La ventana de 24 horas es pequeña, pero en el mundo de malware móvil, cada segundo cuenta.

Fuentes

- How-To Geek: Android’s 24-hour sideloading delay should’ve happened years ago

- Kaspersky: Mobile Threat Report 2023

- Google Android Security Blog: Sideloading Safeguards

- Ubuntu Security Notices: Android 15 Security Updates

- Android Enterprise: Sideloading Policies