Bajada: Aunque el porcentaje de organizaciones que paga ransomware cayó a mínimos históricos, el impacto operativo no disminuyó: los ataques crecieron, las campañas se fragmentaron y los equipos técnicos deben priorizar detección temprana, resiliencia y tiempos de recuperación por encima de la negociación económica.

Un dato que parece positivo, pero exige una lectura más técnica

Durante los últimos días se consolidó una señal relevante para la gestión de riesgo: la tasa de pago de ransomware volvió a bajar y alcanzó niveles históricamente bajos. A primera vista, podría interpretarse como un debilitamiento del modelo de extorsión. Sin embargo, cuando se cruzan métricas de múltiples fuentes, la conclusión operativa para SysAdmin, DevOps y seguridad es más matizada: hay menos víctimas pagando, pero no menos presión sobre infraestructura, continuidad y respuesta.

En otras palabras, el negocio criminal se está ajustando. Si el pago promedio no crece al ritmo esperado o más organizaciones se niegan a transferir fondos, los actores aumentan volumen, refinan acceso inicial y presionan más fuerte en etapas de exfiltración y coerción. Para los equipos técnicos, esto se traduce en más incidentes potenciales, más ruido y menor margen para respuestas improvisadas.

Qué muestran las fuentes: convergencia de tendencias

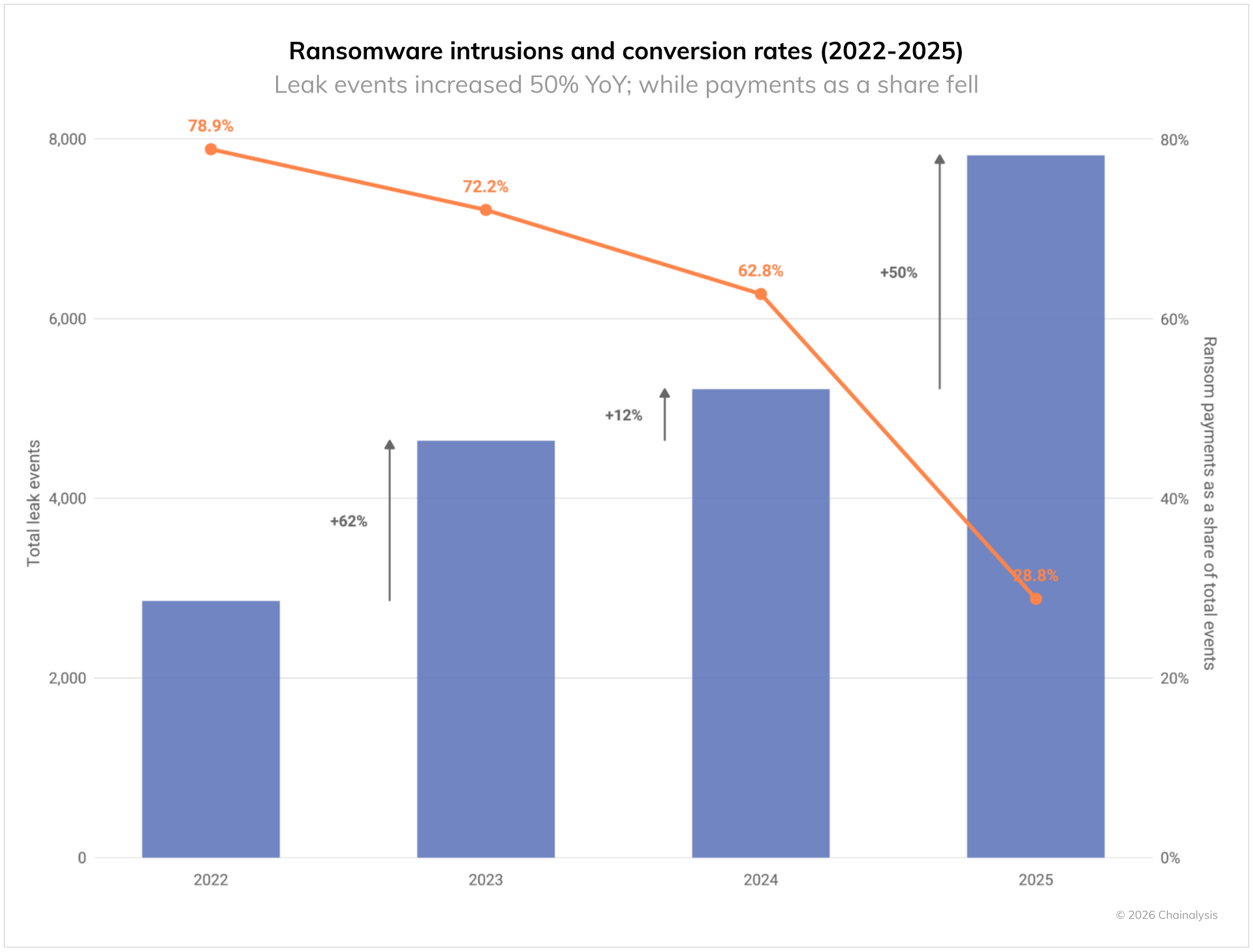

El reporte de Chainalysis para 2026 indica que los pagos on-chain vinculados a ransomware en 2025 rondaron los 820 millones de dólares (con posible ajuste posterior), mientras el número de ataques reclamados subió alrededor de 50% interanual. Esa divergencia es clave: más actividad ofensiva no implica necesariamente más pagos, pero sí mayor desgaste defensivo.

En paralelo, Coveware viene mostrando desde hace varios trimestres una disminución sostenida en la proporción de víctimas que decide pagar, junto con cambios en tácticas de extorsión. NCC Group, por su parte, reportó cierre de 2025 con incremento mensual de actividad y mayor profesionalización del modelo RaaS, incluyendo reclutamiento de insiders. Verizon DBIR 2025 agrega contexto empresarial: más participación de terceros en incidentes, mayor peso de la explotación de vulnerabilidades y fuerte impacto en organizaciones con menor madurez operativa.

Tomadas en conjunto, estas fuentes describen el mismo fenómeno: el ransomware dejó de depender de “grandes pagos frecuentes” y evoluciona hacia un esquema más distribuido, con más actores y más oportunidades de entrada.

Implicancias directas para SysAdmin/DevOps

Para equipos de operación, la consecuencia principal es que el indicador “si pagan o no pagan” ya no alcanza para medir exposición. La pregunta crítica pasa a ser: ¿cuánto tarda la organización en detectar, contener y recuperar servicios críticos sin degradar el negocio?

Hay cinco áreas que requieren ajuste inmediato:

- Superficie expuesta y servicios remotos: reducir exposición innecesaria de consolas, VPN, RDP, paneles de gestión y APIs administrativas.

- Identidad y privilegios: MFA resistente a phishing, cuentas de administración segregadas, rotación de secretos y hardening de accesos privilegiados.

- Patching con criterio de explotabilidad: priorizar vulnerabilidades explotadas activamente y activos con acceso transversal, no solo por CVSS.

- Backups realmente recuperables: copias inmutables, pruebas de restore calendarizadas y objetivos RTO/RPO validados por servicio crítico.

- Detección y respuesta integrada: correlación entre endpoint, identidad, red y cloud para cortar cadenas de ataque antes de cifrado masivo.

Por qué “no pagar” no equivale automáticamente a “estar mejor”

La caída de pagos es una buena noticia estratégica, pero no elimina costos. Muchas organizaciones hoy absorben impacto vía interrupción de operaciones, horas de recuperación, pérdida de productividad, gastos legales y presión reputacional. Además, la extorsión de datos exfiltrados mantiene un riesgo residual aun cuando se restaure desde backup.

Desde la perspectiva de ingeniería, esto obliga a mover la conversación de “rescate sí/no” hacia “resiliencia medible”: cuánto tiempo cae cada servicio, qué dependencias rompen cascada, y qué controles impiden que un acceso inicial se convierta en compromiso de dominio o de tenant cloud.

Señales tempranas que conviene monitorear en 2026

Varias métricas operativas pueden funcionar como indicadores adelantados:

- Picos inusuales de actividad en brokers de acceso inicial o credenciales expuestas.

- Aumento de intentos sobre servicios edge y cuentas con privilegios amplios.

- Uso de herramientas legítimas para movimiento lateral y ejecución remota.

- Comportamientos de exfiltración previos al cifrado (volumen, destinos anómalos, horarios atípicos).

- Incremento de incidentes en proveedores o terceros conectados a la cadena operativa.

Estas señales no reemplazan inteligencia de amenazas, pero ayudan a priorizar defensa sobre activos donde un fallo tiene impacto sistémico.

Acciones recomendadas para las próximas 2 semanas

- Inventario de exposición externa en 72 horas: identificar y cerrar accesos administrativos innecesarios; forzar MFA fuerte donde falte.

- Tabla de priorización de parches por criticidad operativa: incluir KEV/explotación activa + alcance lateral potencial.

- Prueba de recuperación de un servicio crítico: ejecutar restore real, medir tiempos y documentar cuellos de botella.

- Revisión de cuentas privilegiadas y claves API: eliminar persistencias débiles, rotar secretos y aplicar least privilege.

- Simulación de incidente ransomware: tabletop técnico con Infra, SecOps, Legal y Comunicación para validar decisiones bajo presión.

Cierre

El descenso en la tasa de pago confirma que muchas organizaciones están resistiendo mejor la extorsión. Pero el incremento de ataques y la profesionalización del ecosistema criminal indican que la carga operativa seguirá subiendo. Para equipos SysAdmin y DevOps, la ventaja competitiva en 2026 no será “negociar mejor”, sino detectar antes, contener más rápido y recuperar servicios críticos con precisión.

Fuentes consultadas: BleepingComputer, Chainalysis, Coveware, NCC Group, Verizon DBIR.