GitHub añadió un enlace persistente entre cada commit generado por Copilot coding agent y su sesión completa de ejecución. El cambio mejora auditoría, revisiones de código y trazabilidad operativa para equipos que usan agentes de IA en pipelines reales.

Introducción

La adopción de agentes de IA dentro del flujo de desarrollo dejó de ser una prueba aislada para convertirse en una decisión operativa. En equipos DevOps y de plataforma, eso implica una pregunta concreta: ¿cómo auditar de forma confiable qué cambió un agente, por qué lo cambió y en qué contexto lo hizo?

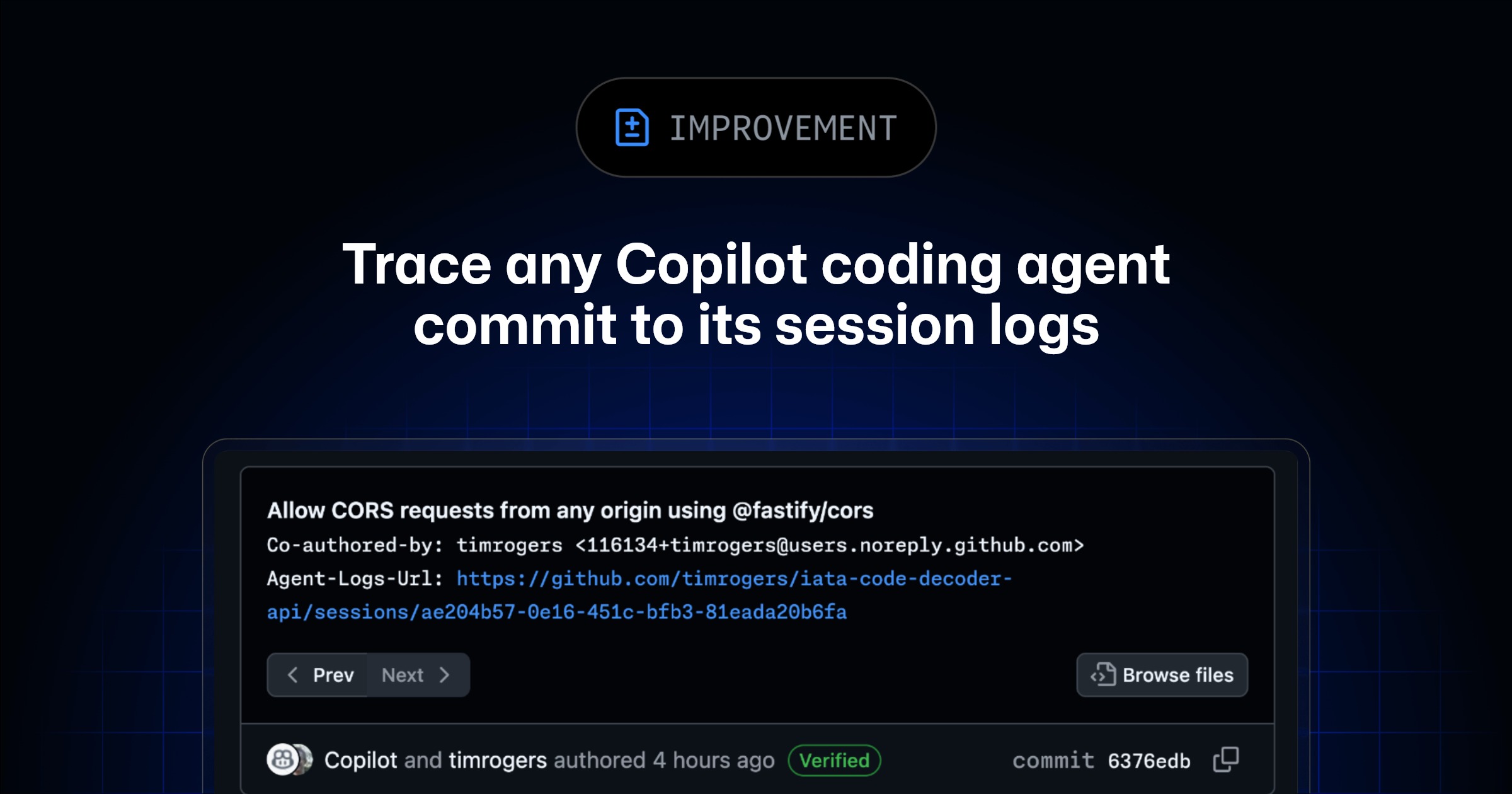

GitHub anunció una actualización clave en Copilot coding agent: cada commit generado por el agente ahora incluye un rastro directo hacia los logs de la sesión que originó ese cambio. En paralelo, el producto sumó mejoras de visibilidad en la ejecución, incluyendo pasos de preparación, setup personalizado y actividad de subagentes.

No es una novedad cosmética. En entornos con exigencias de compliance técnico, gestión de riesgo y control de cambios, la trazabilidad fina entre commit y contexto de ejecución se vuelve un requisito operativo, no un extra.

Qué ocurrió

El cambio principal es la incorporación de un trailer Agent-Logs-Url en los commits creados por Copilot coding agent. Ese campo agrega un vínculo permanente desde el commit hacia los logs completos de sesión.

Además, GitHub mejoró el nivel de detalle de los logs: ahora se muestran con mayor claridad los pasos iniciales del entorno (clonado del repositorio, inicialización de controles), la salida de copilot-setup-steps.yml cuando existe configuración personalizada, y la actividad de subagentes que Copilot utiliza para tareas de investigación o ejecución paralela.

La documentación oficial también detalla rutas de observabilidad fuera de la UI web: seguimiento desde CLI (gh agent-task), integración en IDEs, y visualización desde Raycast.

Impacto para DevOps / Infraestructura / Cloud / Seguridad

Para equipos DevOps, el impacto es inmediato en gobernanza de cambios. Cuando una PR contiene modificaciones de un agente, el reviewer puede reconstruir el razonamiento y las acciones sin depender de memoria humana ni de evidencia dispersa.

Para seguridad y DevSecOps, la vinculación commit→sesión reduce zonas grises en análisis forense y en postmortems. Si un cambio introdujo una regresión, un secreto expuesto o una dependencia insegura, el equipo puede revisar exactamente qué decisiones tomó el agente, qué herramientas ejecutó y qué validaciones aplicó antes del push.

En cloud y platform engineering, donde el volumen de automatización crece rápido, la mejora habilita controles más realistas: políticas de aceptación para cambios automatizados, muestreo de sesiones de alto riesgo y trazabilidad auditable en revisiones internas o externas.

Detalles técnicos

Desde el punto de vista técnico, hay tres piezas relevantes.

La primera es el Agent-Logs-Url en el commit message de cambios generados por Copilot coding agent. Esto convierte a cada commit en un punto de entrada verificable hacia la ejecución original, evitando búsquedas manuales entre PRs y paneles de sesiones.

La segunda es la ampliación de telemetría visible en sesión: eventos de arranque, setup personalizado y bloque de actividad de subagentes. Esa granularidad reduce el tiempo de diagnóstico cuando un agente tarda más de lo esperado o produce resultados inconsistentes.

La tercera es la convergencia de observabilidad en múltiples superficies. GitHub documenta seguimiento por web, CLI e integraciones de escritorio. En particular, gh agent-task view –log –follow habilita inspección continua en terminal.

Qué deberían hacer los administradores o equipos técnicos

- Definir política de revisión para commits con autoría de agente e incluir inspección de sesión en cambios sensibles.

- Estandarizar copilot-setup-steps.yml en repositorios críticos para reducir variabilidad.

- Incluir trazabilidad de sesiones en controles de auditoría interna para IaC, seguridad y pipelines.

- Habilitar uso de gh agent-task en equipos de plataforma y seguridad.

- Medir tasa de cambios de agente aprobados/revertidos y causas de rollback.

- Separar niveles de riesgo según tipo de repositorio.

Riesgos y límites que conviene considerar

La mejora de trazabilidad no reemplaza controles de seguridad tradicionales. Un enlace a logs ayuda a investigar, pero no impide por sí solo que un agente proponga cambios incorrectos, que use una dependencia vulnerable o que cometa errores de interpretación del contexto del repositorio.

Por eso, los equipos deberían tratar esta capacidad como un componente de observabilidad y auditoría dentro de una estrategia más amplia: branch protections, revisiones obligatorias, políticas de secretos, escaneo de código y validaciones automáticas en CI. El valor real aparece cuando la trazabilidad se integra con esos controles y no cuando se usa de forma aislada.

También es recomendable definir ventanas de retención para logs de sesiones y criterios de clasificación de tareas por criticidad. No todas las sesiones necesitan el mismo nivel de inspección, pero las que tocan infraestructura, identidad, red o seguridad deberían quedar bajo un umbral de revisión más estricto.

Conclusión

GitHub está moviendo Copilot coding agent desde un asistente conveniente hacia una pieza más gobernable dentro del ciclo de entrega. La trazabilidad por commit y la mejora de logs no eliminan el riesgo de los agentes, pero sí mejoran la capacidad de controlarlo con prácticas reales de operación.

Para organizaciones que ya usan IA en desarrollo, el siguiente paso no es usar más agente sin criterio, sino integrar esa capacidad con estándares de auditoría, seguridad y confiabilidad.

Fuentes

- https://github.blog/changelog/2026-03-20-trace-any-copilot-coding-agent-commit-to-its-session-logs/

- https://github.blog/changelog/2026-03-19-more-visibility-into-copilot-coding-agent-sessions/

- https://docs.github.com/en/copilot/how-tos/use-copilot-agents/coding-agent/track-copilot-sessions