Microsoft actualizó su enfoque de incorporación de equipos a Microsoft Defender for Endpoint en Windows con una novedad que puede parecer menor, pero tiene impacto operativo real: un único ejecutable para onboarding, con más visibilidad, controles administrativos y menos pasos manuales. Para equipos SysAdmin, DevOps y SecOps, el cambio no es solo de experiencia de uso; también modifica cómo se gestiona el riesgo durante despliegues masivos.

La novedad fue difundida por Help Net Security y detallada por Microsoft en su documentación técnica y en Tech Community. El punto central es que el proceso deja de depender de múltiples artefactos sueltos y scripts dispersos, y pasa a un paquete más controlado, con posibilidades de automatización y auditoría más claras.

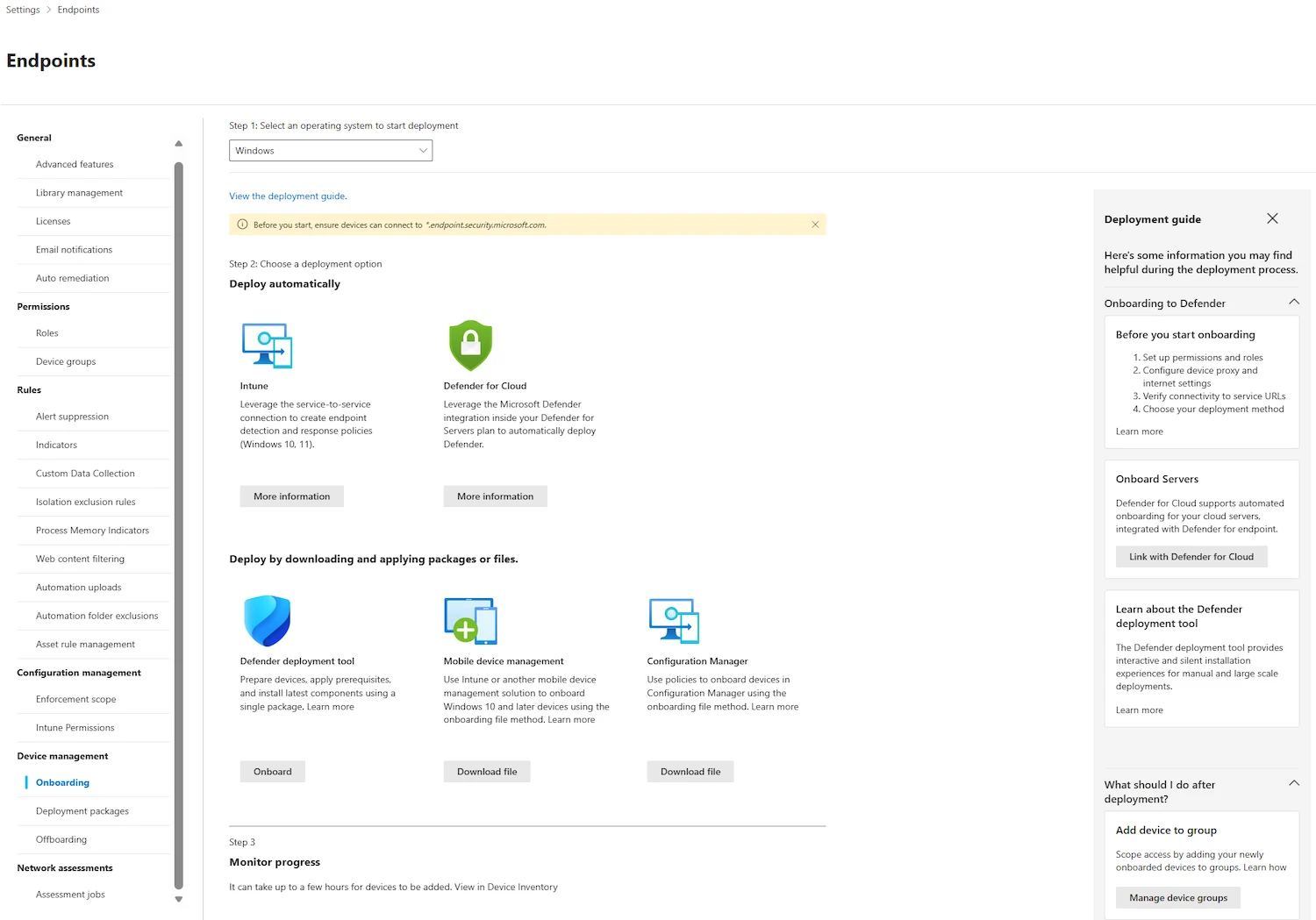

Qué cambia exactamente con Defender Deployment Tool

En el modelo actualizado, el onboarding de dispositivos Windows se realiza con un archivo .exe que incorpora la información necesaria para el alta del endpoint. Esto reduce fricción en operaciones a gran escala y, sobre todo, disminuye errores típicos de implementación (versiones desalineadas, paquetes incorrectos, pasos omitidos).

Entre las capacidades destacadas por Microsoft están:

- Un único ejecutable para onboarding (sin archivo separado adicional).

- Modo silencioso/no interactivo para despliegues masivos con Group Policy o Configuration Manager.

- Identificadores personalizados para paquetes de despliegue.

- Expiración configurable del paquete (hasta un año, recomendado usar ventanas cortas).

- Mayor trazabilidad con eventos visibles en timeline de dispositivo y Advanced Hunting.

Desde una perspectiva de infraestructura, esta combinación ataca tres problemas comunes: gobernanza del despliegue, visibilidad del progreso y control del uso indebido de paquetes de onboarding.

Por qué este ajuste importa para seguridad operativa

El onboarding de EDR suele fallar menos por tecnología y más por procesos: lotes heterogéneos, activos legacy, ventanas de mantenimiento cortas y equipos distribuidos. Si el alta de agentes depende de demasiados pasos manuales, el resultado es conocido: endpoints fuera de cobertura y brechas de detección.

Microsoft señala un punto crítico en su comunicación técnica: en múltiples incidentes de ransomware, la propagación se apoyó en equipos todavía no incorporados a la plataforma de defensa. En otras palabras, la deuda de onboarding no es un detalle administrativo; es una superficie de ataque.

El nuevo enfoque agrega “guardrails” (por ejemplo, clave requerida para completar onboarding y expiración del paquete), lo que reduce exposición frente a paquetes filtrados o reutilizados fuera de contexto.

Impacto en entornos mixtos: moderno + legacy

Uno de los aspectos más relevantes para administradores es que la herramienta fue diseñada para adaptarse a distintas versiones de Windows, incluyendo escenarios legacy. Aunque en estos casos hay prerequisitos adicionales y restricciones de soporte, la estandarización del método simplifica la matriz de despliegue.

Esto ayuda a operar con una estrategia por anillos (ring-based deployment):

- Anillo 1 (evaluación): validar compatibilidad y telemetría en un subconjunto reducido.

- Anillo 2 (piloto): ampliar a grupos representativos de producción.

- Anillo 3 (escala): desplegar por lotes con métricas de éxito y rollback definidos.

Este patrón, recomendado en la documentación de onboarding de Defender, evita que una decisión de despliegue masivo impacte toda la base instalada ante un conflicto de políticas o dependencias.

Integración con Intune y cumplimiento continuo

Para organizaciones que ya operan con Microsoft Intune, el cambio en onboarding encaja en una arquitectura más amplia: integración servicio-a-servicio, evaluación de riesgo del dispositivo, cumplimiento automático y Conditional Access.

La ventaja práctica para equipos de plataforma es que el onboarding deja de ser un evento aislado y pasa a formar parte de un flujo continuo de postura de seguridad: alta del endpoint, validación de estado, aplicación de políticas y bloqueo de acceso cuando el riesgo excede el umbral definido.

Este enfoque reduce el clásico gap entre “equipo administrado” y “equipo realmente protegido”.

Riesgos y límites que conviene considerar

- Feature en preview: requiere gestión explícita de riesgo de cambio y pruebas previas por anillos.

- Dependencias de conectividad: la herramienta necesita acceso a dominios específicos para descarga/actualización y operación.

- Convivencia con otras soluciones: deben definirse exclusiones mutuas y evitar colisiones de políticas de seguridad.

- Gobernanza de paquetes: nombre, expiración, custodios y rotación de claves deben formar parte del proceso formal.

Si estos puntos no se diseñan desde el inicio, el beneficio de simplificación técnica se diluye rápidamente en problemas de operación.

Acciones recomendadas para las próximas 2 semanas

- Inventariar cobertura actual de onboarding y detectar brechas por unidad de negocio o tipo de endpoint.

- Definir política de paquetes: naming estándar, expiración corta por defecto, responsables y trazabilidad.

- Ejecutar un piloto por anillos con criterios de salida medibles (visibilidad en portal, alertas, telemetría y rendimiento).

- Integrar con flujo de cumplimiento en Intune/Conditional Access para que el estado de seguridad impacte acceso real.

- Documentar rollback y offboarding antes del despliegue masivo, no después.

En síntesis: la mejora de Microsoft no reemplaza una estrategia de endpoint security, pero sí elimina fricción operativa relevante. Para equipos SysAdmin y DevOps, aprovecharla bien puede traducirse en menos puntos ciegos, mejor trazabilidad y menor tiempo entre aprovisionamiento y protección efectiva.

Fuentes consultadas: Help Net Security, Microsoft Learn (Defender for Endpoint e Intune) y Microsoft Tech Community.