GitHub habilitó una evaluación gratuita de riesgo de código para organizaciones en Team y Enterprise Cloud. El reporte combina severidad, reglas y lenguajes para priorizar remediación, identificar repositorios con mayor exposición y estimar cuánto puede acelerarse el cierre con Copilot Autofix.

Introducción

GitHub anunció una nueva capacidad que puede cambiar la forma en que muchos equipos de plataforma y AppSec priorizan deuda de seguridad: una evaluación de riesgo de código a nivel organización, disponible desde la sección Assessments. La novedad parece simple, pero su impacto operativo es relevante porque reduce la fricción inicial para medir exposición real, sin exigir un proyecto largo de onboarding ni habilitar licencias de forma previa.

En la práctica, el problema que resuelve es conocido: en organizaciones con decenas o cientos de repositorios, cuesta responder rápido tres preguntas básicas: dónde está la mayor concentración de riesgo, qué tipo de reglas se repiten entre equipos y en qué lenguajes conviene invertir primero tiempo de corrección. Esta evaluación apunta justamente a ordenar esa primera foto con datos comparables.

Qué ocurrió

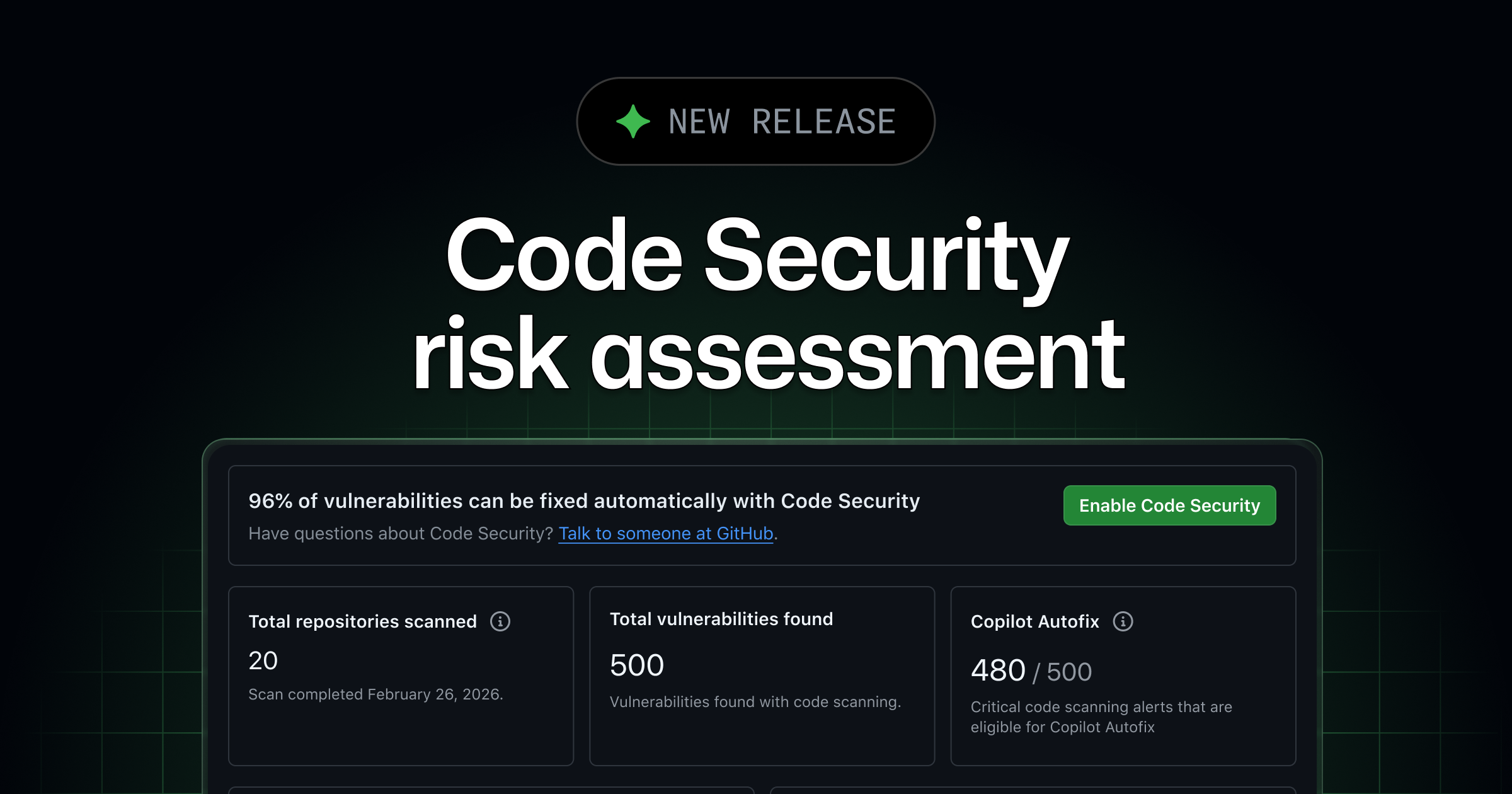

Según GitHub, los administradores de organización y security managers ya pueden ejecutar un Code Security risk assessment sin costo adicional en GitHub Team y GitHub Enterprise Cloud. El mecanismo escanea hasta 20 repositorios (privados e internos) seleccionados por actividad reciente, genera un informe consolidado y muestra vulnerabilidades por severidad, tipo de regla y lenguaje.

El reporte también destaca cuántos hallazgos son elegibles para Copilot Autofix, lo que agrega una señal de esfuerzo de remediación potencial. GitHub confirmó además que la funcionalidad llegará a GitHub Enterprise Server 3.22, algo importante para organizaciones con requisitos de despliegue on-prem o entornos con mayor restricción regulatoria.

Impacto para DevOps / Infraestructura / Cloud / Seguridad

Para equipos de DevOps y plataforma, la novedad no reemplaza pipelines de seguridad maduros, pero sí aporta una capa táctica útil para priorización ejecutiva y planificación trimestral. En vez de discutir seguridad en términos abstractos, permite mostrar exposición agregada por repositorio y lenguaje, con foco en impacto.

Para AppSec y DevSecOps, el valor principal está en la capacidad de detectar patrones sistémicos: por ejemplo, reglas críticas repetidas en múltiples repositorios o una misma clase de fallo concentrada en un stack específico. Ese patrón habilita decisiones de escala: actualizar plantillas, endurecer estándares, ajustar reglas de pull request o reforzar capacitación técnica en equipos concretos.

En organizaciones multi-equipo, también mejora la conversación con liderazgo porque transforma un backlog difuso en una lista de acciones priorizadas. Esto facilita alinear esfuerzos entre seguridad, ingeniería y owners de producto sin sobrerreaccionar ni dispersar recursos en issues de bajo impacto inmediato.

Detalles técnicos

La documentación oficial indica que el assessment selecciona por defecto hasta 20 repositorios con actividad de commits en los últimos 90 días, aunque el conjunto puede modificarse antes de iniciar el escaneo. Cada corrida tiene timeout de una hora y puede reejecutarse cada 90 días.

El dashboard expone métricas que conviene leer en conjunto: cantidad de repositorios escaneados, total de vulnerabilidades detectadas y proporción elegible para Autofix. Además, desglosa resultados por lenguaje y por regla, incluyendo severidad y distribución entre repositorios.

Un punto operativo clave es que GitHub separa esta evaluación de la evaluación de secretos. Ambas conviven en la vista de Assessments, pero son análisis independientes. Eso evita mezclar riesgos de código con riesgo de filtración de credenciales y ayuda a construir planes de mitigación más precisos.

En términos de adopción, el flujo es directo: Security and quality → Assessments → Scan your organization. Luego, la guía de interpretación sugiere priorizar reglas críticas y altas que aparezcan en múltiples repositorios, porque suelen representar riesgo sistémico y mayor superficie de explotación.

Qué deberían hacer los administradores o equipos técnicos

1) Ejecutar una línea base esta semana. Si su organización usa GitHub Team o Enterprise Cloud, conviene generar el primer assessment cuanto antes y guardar ese resultado como punto de referencia operativo.

2) Priorizar por severidad + propagación. No alcanza con mirar “cantidad total”. El criterio más útil es atacar primero reglas críticas/altas presentes en varios repositorios.

3) Traducir hallazgos a controles de plataforma. Cuando una regla se repite, la respuesta correcta suele ser sistémica: reglas de repositorio, templates, controles en CI, políticas de revisión y automatización de fixes donde aplique.

4) Separar quick wins de deuda estructural. Usar Autofix para acelerar correcciones repetitivas, y reservar tiempo de ingeniería para problemas de arquitectura o patrones inseguros profundos.

5) Definir un ciclo de revisión. Como la reevaluación es cada 90 días, tiene sentido integrarla al calendario de governance técnico con responsables claros por dominio y lenguaje.

Conclusión

La nueva evaluación de riesgo de código de GitHub no es un reemplazo de una estrategia DevSecOps completa, pero sí un acelerador práctico para organizaciones que necesitan priorizar mejor y más rápido. Su principal virtud es convertir señales dispersas en un mapa accionable de exposición, con una narrativa que ingeniería y negocio pueden entender de forma común.

Para equipos técnicos, el beneficio real aparece cuando el informe se usa para tomar decisiones concretas: qué repositorios atacar primero, qué reglas requieren intervención transversal y dónde automatizar remediación para liberar capacidad operativa. En ese uso, la funcionalidad tiene potencial para reducir tiempo de respuesta y mejorar la higiene de seguridad sin añadir fricción excesiva al delivery.

Fuentes

- GitHub Changelog — Code Security risk assessment

- GitHub Docs — Code security risk assessment

- GitHub Docs — Running the assessment