Bajada

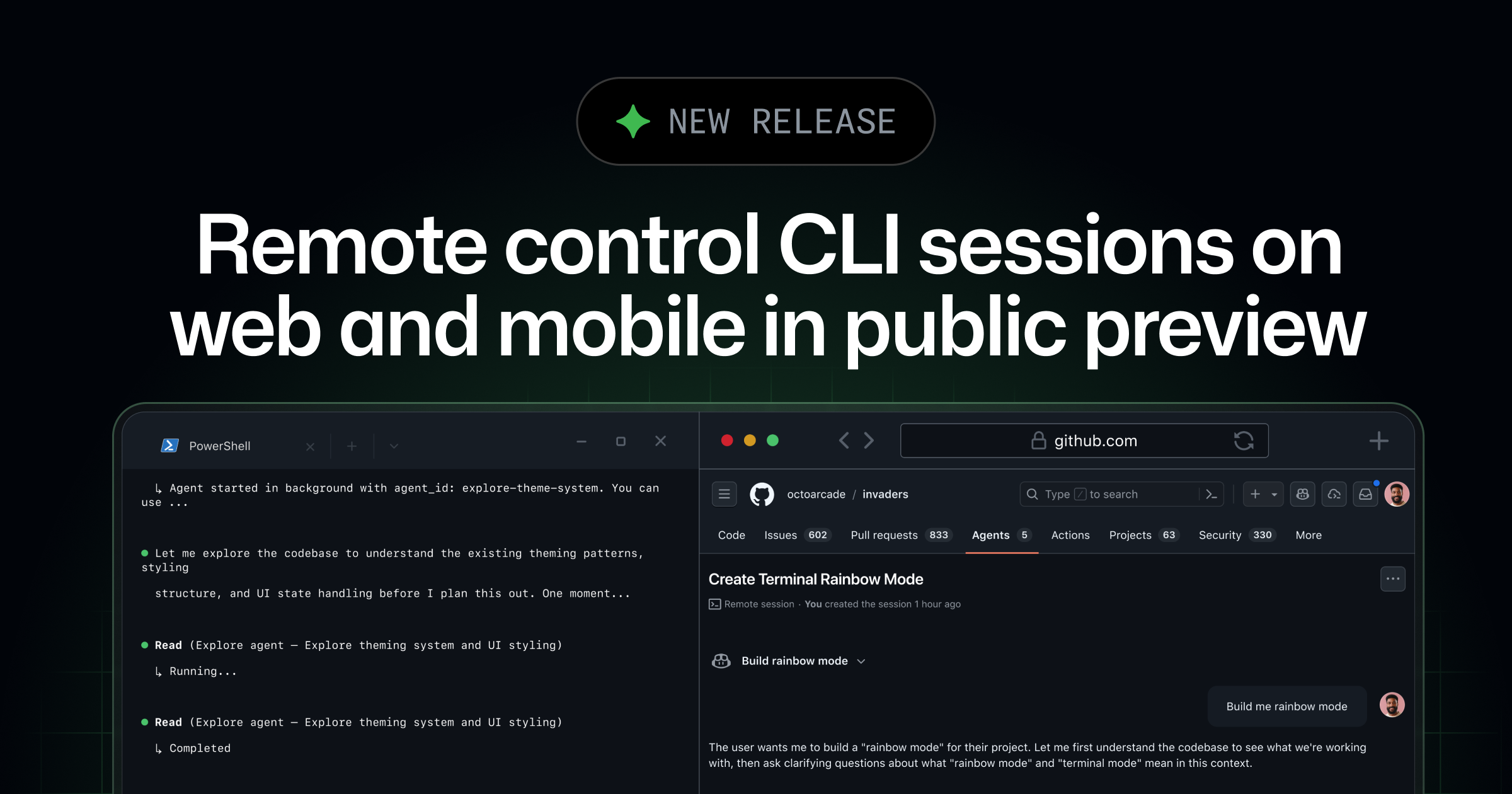

GitHub lanzó en vista previa pública el control remoto de sesiones de Copilot CLI desde GitHub.com y GitHub Mobile. La novedad no cambia dónde se ejecutan los comandos, pero sí cambia cómo los equipos de plataforma y seguridad supervisan tareas largas, aprobaciones y continuidad operativa fuera del puesto de trabajo.

Introducción

La frontera entre trabajo local y operación remota se vuelve cada vez más difusa en los flujos de ingeniería. En ese contexto, GitHub anunció una capacidad que puede parecer incremental a primera vista, pero que tiene implicancias prácticas para equipos DevOps y de plataforma: Copilot CLI ahora puede ser monitoreado y controlado en forma remota desde la web y desde la app móvil de GitHub, bajo modalidad de vista previa pública.

El cambio llega en un momento donde los agentes en terminal se usan para tareas cada vez más largas: refactors en múltiples módulos, diagnósticos de pipelines, cambios de IaC, generación de scripts y validaciones con herramientas de calidad o seguridad. El problema operativo era claro: cuando el operador se alejaba de su estación, la sesión quedaba “encerrada” en esa terminal. Con esta actualización, el seguimiento y la toma de decisiones pueden continuar desde otro dispositivo sin perder el contexto de ejecución.

Qué ocurrió

GitHub presentó la función copilot --remote, que habilita una sesión remota asociada a una ejecución activa de Copilot CLI. Al activarse, la terminal local muestra un enlace y un código QR para abrir la sesión en GitHub.com o en GitHub Mobile (beta). Desde allí, el usuario puede observar el progreso, enviar instrucciones de continuidad, responder preguntas del agente y aprobar o rechazar solicitudes de permisos.

También es posible activar esta capacidad durante una sesión ya iniciada con el comando /remote, y mantenerla por defecto mediante configuración local ("remoteSessions": true), con anulación puntual vía --no-remote. En organizaciones con Copilot Business o Enterprise, la disponibilidad depende de políticas administrativas específicas: “Remote Control” está deshabilitada por defecto y requiere habilitación explícita a nivel organización o enterprise.

Impacto para DevOps / Infraestructura / Cloud / Seguridad

En términos operativos, el beneficio más evidente es la continuidad. Las tareas largas de automatización ya no dependen de permanecer físicamente frente a la terminal: un ingeniero puede revisar el avance y resolver bloqueos desde web o móvil, reduciendo tiempos muertos en ventanas de cambio, despliegues o troubleshooting. Esto es particularmente útil en turnos on-call y en equipos distribuidos por zonas horarias.

Para seguridad y gobernanza, el valor está en mantener el modelo de aprobaciones sin abrir permisos globales. El operador puede seguir aprobando pasos puntuales cuando el agente solicita acceso a herramientas o acciones sensibles, en lugar de degradar controles con políticas demasiado permisivas para “que no se trabe”. Dicho de otro modo: la función mejora la ergonomía sin forzar una relajación del perímetro operativo.

También hay impacto en la colaboración asincrónica. Aunque la sesión sigue siendo privada del usuario que la inicia, la posibilidad de retomar desde otro dispositivo facilita continuidad personal en tareas complejas y reduce la probabilidad de sesiones abandonadas por interrupciones cotidianas.

Detalles técnicos

La arquitectura del flujo remoto es importante para evaluar riesgo: la ejecución real de comandos y operaciones de archivos continúa en la máquina local donde corre Copilot CLI. La interfaz remota actúa como plano de control y visibilidad; no traslada la ejecución al cloud ni concede acceso shell directo al dispositivo remoto.

Según documentación oficial, los eventos de sesión (mensajes, ejecución de herramientas, solicitudes de permiso) se transmiten a GitHub para sincronizar estado, mientras que las instrucciones remotas se recuperan e inyectan en la sesión local. GitHub también establece requisitos concretos:

- la sesión debe ser interactiva (no aplica a uso programático vía

--prompt), - el directorio de trabajo debe ser un repositorio alojado en GitHub.com,

- la máquina local debe seguir en línea y sin suspensión.

Un dato técnico a considerar en tareas extensas: la interfaz remota maneja un límite de 60 MB de salida transferida, lo que puede degradar experiencia en sesiones con volumen excesivo de logs, aunque la terminal local no se ve afectada por ese límite de visualización remota.

En gobernanza empresarial, Copilot CLI hereda parte de los controles de la plataforma (habilitación del cliente, selección de modelos, auditoría de cambios de política), pero no todos los controles globales aplican por igual. Eso obliga a revisar la matriz de políticas, sobre todo en empresas que asumen que reglas de IDE o exclusiones por ruta se trasladan automáticamente al entorno CLI.

Qué deberían hacer los administradores o equipos técnicos

Para adoptar esta función con bajo riesgo, conviene avanzar en cinco pasos prácticos:

- Piloto controlado: habilitar la capacidad en un grupo reducido (plataforma/SRE) y medir tiempos de aprobación, continuidad y tasa de tareas completadas.

- Revisar políticas de Copilot CLI: validar explícitamente la política “Remote Control” y su interacción con políticas de enterprise/organización para evitar habilitaciones implícitas no deseadas.

- Estandarizar permisos por nivel de riesgo: definir qué tipo de solicitudes pueden aprobarse remotamente y cuáles requieren presencia local o doble validación operativa.

- Operación de sesiones largas: documentar uso de

/keep-alive, límites de salida y procedimientos de reanudación para evitar sesiones huérfanas en cambios críticos. - Hardening del endpoint operador: reforzar bloqueo de pantalla, MFA y prácticas de higiene en móvil para reducir riesgo de toma de control de la cuenta que gestiona sesiones remotas.

Conclusión

La llegada de control remoto para Copilot CLI no es solo una mejora de comodidad: introduce una capa operativa que puede acelerar flujos reales de DevOps si se implementa con criterio de gobernanza. El diferencial está en permitir continuidad y respuesta fuera de la terminal física, manteniendo la ejecución en el host local y un esquema de permisos explícitos.

Para equipos maduros, el valor no estará en “automatizar más”, sino en automatizar mejor: menos fricción en sesiones largas, más trazabilidad de decisiones y una postura de seguridad que no dependa de conceder permisos excesivos por cansancio operativo. Como preview pública, todavía habrá ajustes, pero la dirección es clara: el terminal agent ya no es una experiencia aislada de escritorio.

Fuentes

- GitHub Changelog: Remote control CLI sessions on web and mobile in public preview

- GitHub Docs: Steering a GitHub Copilot CLI session from another device

- GitHub Docs: About remote access to GitHub Copilot CLI sessions