Bajada

Linux 7.0 ya está disponible y, aunque el cambio de versión mayor no responde a una ruptura tecnológica puntual, sí consolida mejoras que afectan decisiones reales de operación: rendimiento de swap, control de I/O en archivos, networking TCP con AccECN, hardening de io_uring y simplificación de flujos para runtimes de contenedores.

Introducción

En muchos equipos de infraestructura, una nueva versión de kernel se evalúa con una pregunta simple: “¿me conviene moverme ya o esperar al siguiente ciclo de parches?”. Con Linux 7.0, la respuesta depende menos del número de versión y más del tipo de carga que cada organización ejecuta.

El release combina mejoras de performance, piezas nuevas de observabilidad a nivel filesystem, ajustes de seguridad y cambios que benefician escenarios modernos de plataforma (contenedores, virtualización, cargas de red y entornos de CI/CD con alto uso de I/O). Para equipos DevOps y SRE, esto no se traduce en un “upgrade urgente”, pero sí en una ventana interesante para planificar adopción por anillos y reducir deuda técnica en kernels antiguos.

Qué ocurrió

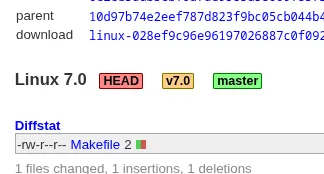

El 12 de abril de 2026 se publicó Linux 7.0 como nueva versión mainline. El propio ciclo de desarrollo confirma que no se trata de una versión “de ruptura”, sino de una consolidación de trabajo acumulado durante múltiples releases 6.x.

Fuentes técnicas de seguimiento (kernel.org, LWN y resúmenes de cambios de KernelNewbies/Phoronix) coinciden en varios ejes:

- nueva infraestructura para reportar errores de I/O de archivos hacia espacio de usuario de forma más estandarizada;

- mejoras en XFS para salud del filesystem y workflows de autorreparación asistida;

- evolución de io_uring con filtros más útiles para entornos con políticas de seguridad;

- capacidades que facilitan setup de namespaces y montaje para runtimes de contenedores;

- avances de red (AccECN habilitado por defecto) y mejoras de rendimiento en swapping.

En paralelo, el ciclo también incluyó correcciones de última hora para estabilidad y seguridad, algo habitual antes de marcar una versión estable.

Impacto para DevOps / Infraestructura / Cloud / Seguridad

Para operaciones, el impacto de Linux 7.0 se concentra en cuatro planos.

Primero, confiabilidad del almacenamiento y del I/O. La estandarización del reporte de errores de archivos ayuda a que plataformas de observabilidad y automatización reaccionen antes ante degradaciones silenciosas. Esto es especialmente útil en nodos con cargas stateful (bases de datos, colas, indexación, artefactos de CI).

Segundo, eficiencia en plataformas de contenedores. Cambios alrededor de open_tree() y gestión de namespaces apuntan a reducir sobrecosto en la preparación de entornos aislados. Para clústeres con alta rotación de pods o jobs cortos, cualquier ahorro de latencia en bootstrap impacta directo en densidad y tiempos de entrega.

Tercero, red y comportamiento bajo congestión. Con AccECN más presente, la pila TCP mejora la señalización de congestión sin depender exclusivamente de pérdida de paquetes. En topologías multi-región o bajo picos de tráfico, esto puede traducirse en menor variabilidad de latencia y mejor estabilidad de throughput.

Cuarto, seguridad operacional. No hay un único “headline CVE” que defina el release, pero sí una línea clara: controles más finos en superficies complejas (como io_uring), más herramientas de validación estática y mejoras de telemetría para detectar fallas antes de que escalen a incidente.

Detalles técnicos

- fserror infrastructure (reporte estandarizado de errores de filesystem)

Permite que distintos filesystems reporten eventos de falla de manera más uniforme hacia mecanismos de notificación en user space. Esto simplifica correlación en pipelines de monitoreo y respuesta. - XFS con señales de salud y enfoque de self-healing asistido

Se fortalece el modelo de eventos de salud del filesystem. Para operaciones, significa mejor base para automatizar detección temprana, aislamiento y reparación controlada. - io_uring con filtros más utilizables

Tradicionalmente, io_uring ofrecía ventajas de performance pero generaba discusión en entornos fuertemente restringidos. Con filtros más granulares, mejora el balance entre rendimiento y gobernanza. - Extensiones en

open_tree()para entornos de contenedores

Habilita flujos más directos en creación de namespaces/montajes y evita parte del trabajo de clonado de árboles completos. En plataformas con alto churn, esto reduce fricción operativa. - AccECN por defecto en TCP

Mejora el feedback de congestión respecto del ECN clásico. No reemplaza tuning de red, pero aporta mejor señal para políticas de control de tráfico y análisis de performance. - Optimización progresiva de swapping

Continúa una línea de trabajo de releases previos para reducir overhead y mejorar comportamiento bajo presión de memoria, punto relevante para nodos de propósito mixto y workers con picos impredecibles.

Qué deberían hacer los administradores o equipos técnicos

- No hacer rollout masivo inmediato sin segmentación. Empezar por canary rings: workers de CI, nodos de staging y servicios no críticos. Medir antes de promover.

- Definir un checklist de validación por tipo de carga. Incluir latencia de disco y errores de I/O, comportamiento de memoria/swap, tiempos de arranque de workloads containerizados y métricas de red (p95/p99, retransmisiones, drops).

- Revisar compatibilidad de módulos y toolchain. DKMS, drivers de terceros, agentes de observabilidad y eBPF deben validarse explícitamente contra 7.0.

- Actualizar reglas de observabilidad y alertas. Incorporar eventos de salud de filesystem y separar alertas de ruido conocido de señales realmente accionables.

- Alinear política de parches con ventana de negocio. Si el entorno depende de estabilidad conservadora, planificar adopción con los primeros updates de la rama estable. Si el entorno prioriza performance/innovación, acelerar en dominios controlados.

- Documentar rollback real, no teórico. Toda adopción de kernel debe incluir ruta de vuelta probada: paquetes, boot entries, automatización y tiempos de recuperación medidos.

Conclusión

Linux 7.0 no es una versión para actualizar por número, sino una base técnica más madura para operar infraestructura moderna. Sus mejoras en I/O, red, contenedores y observabilidad del filesystem tienen impacto concreto en equipos que gestionan plataformas Linux a escala.

Para DevOps, SRE e infraestructura, la oportunidad está en adoptar con criterio: despliegue gradual, métricas comparables y foco en resultados operativos. Bien ejecutado, el salto a 7.0 puede reducir fricción en operación diaria y mejorar resiliencia sin necesidad de cambios disruptivos en arquitectura.

Fuentes

- https://www.kernel.org/

- https://kernelnewbies.org/Linux_7.0

- https://www.phoronix.com/news/Linux-7.0-Released

- https://lwn.net/