Introducción

Los equipos de seguridad operativa manejan señales en múltiples herramientas, lo que fragmenta el contexto y ralentiza las respuestas. Datadog Cloud SIEM unifica la detección, investigación y respuesta en un flujo de trabajo conectado. Podrás escalar señales a casos estructurados sin salir de la plataforma, colaborar con equipos externos mediante sincronización bidireccional con Jira o Slack, y automatizar pasos de respuesta usando Workflow Automation.

Esta guía te mostrará cómo implementar flujos de trabajo integrados para:

- Ver el contexto de los casos directamente en Signal Explorer

- Escalar señales a investigaciones estructuradas

- Continuar investigaciones desde el espacio de trabajo de Casos

- Colaborar con equipos externos usando integraciones con ticketing y mensajería

- Automatizar la creación de casos y respuestas

¿Qué es y para qué sirve Datadog Cloud SIEM en flujos de trabajo integrados?

Datadog Cloud SIEM centraliza la gestión de incidentes de seguridad en un solo lugar. La clave está en la conectividad entre señales, casos y herramientas externas:

- Señales en Signal Explorer: Las detecciones de seguridad se visualizan por severidad, tiempo y entidades afectadas.

- Casos estructurados: Cada investigación se gestiona como un caso en Case Management, con contexto preservado.

- Integraciones bidireccionales: Sincronización automática con Jira, ServiceNow y Slack para mantener consistencia en los registros.

- Automatización: Reglas y workflows que reducen pasos manuales, desde la creación de casos hasta la ejecución de acciones.

Al eliminar la necesidad de copiar información entre herramientas, se reduce el tiempo de respuesta y se evita duplicar esfuerzos.

Prerequisitos

Antes de comenzar, asegúrate de tener:

| Requisito | Versión mínima | Configuración necesaria |

|---|---|---|

| **Datadog Agent** | 7.47+ | Instalado y conectado a la nube objetivo |

| **Datadog Cloud SIEM** | Disponible en Datadog US1, EU1 o US3 | Plan Enterprise o superior |

| **Permisos** | Rol: **Security Analyst** o **Admin** | Configurado en Datadog |

| **Integraciones** | Jira, ServiceNow o Slack | API key configurada en Datadog |

| **Fuentes de logs** | AWS, GCP, Azure o Kubernetes | Configuradas en Datadog Log Management |

- Cuenta en Datadog con permisos de administración de SIEM.

- API keys para integraciones externas (Jira, Slack).

- Acceso a la consola de Datadog (UI o API).

Guía paso a paso

Paso 1: Verificar que Signal Explorer muestre el contexto de casos

- Accede a Datadog y navega a Security > SIEM > Signal Explorer.

- Filtra por señales recientes (ej: últimos 7 días).

- Busca el indicador «Cases» en la columna de cada señal. Aparece como un ícono de carpeta 📁.

!Signal Explorer con indicador de Cases

- Pasa el mouse sobre el indicador para ver detalles:

– Propietario.

– Línea de tiempo básica.

Resultado esperado:- Todas las señales con casos vinculados muestran el indicador 📁.

- Si una señal no tiene caso, el indicador aparece vacío (📁 con un «+»).

- Si no ves el indicador, verifica que Case Management esté habilitado en tu organización. Ve a Organization Settings > Features > Case Management y actívalo.

Paso 2: Escalar una señal a un caso estructurado

- Selecciona una señal en Signal Explorer con severidad High o Critical.

- Haz clic en el ícono de tres puntos (⋮) en la fila de la señal.

- Selecciona Create Case.

!Opción Create Case en Signal Explorer

- Configura el caso:

– Descripción: Copia automática del contexto de la señal (puedes editarla).

– Severidad: Heredada de la señal (High/Critical).

– Asignar a: Selecciona un equipo o usuario (ej: @security-team).

{

"case": {

"title": "Investigación de brute force en IP 192.168.1.100",

"description": "Señal generada por regla de SIEM: 'Multiple failed SSH login attempts'. IP origen: 192.168.1.100. Entidad afectada: servidor-web-01.",

"severity": "High",

"assignee": "@security-team"

}

}

- Haz clic en Create.

- El caso se crea en Security > Case Management.

- La señal aparece vinculada al caso (relación bidireccional).

- El estado del caso es Open.

- En Signal Explorer, el indicador 📁 ahora muestra el ID del caso (ej:

#CASE-123). - En Case Management, el caso muestra la señal como evidencia.

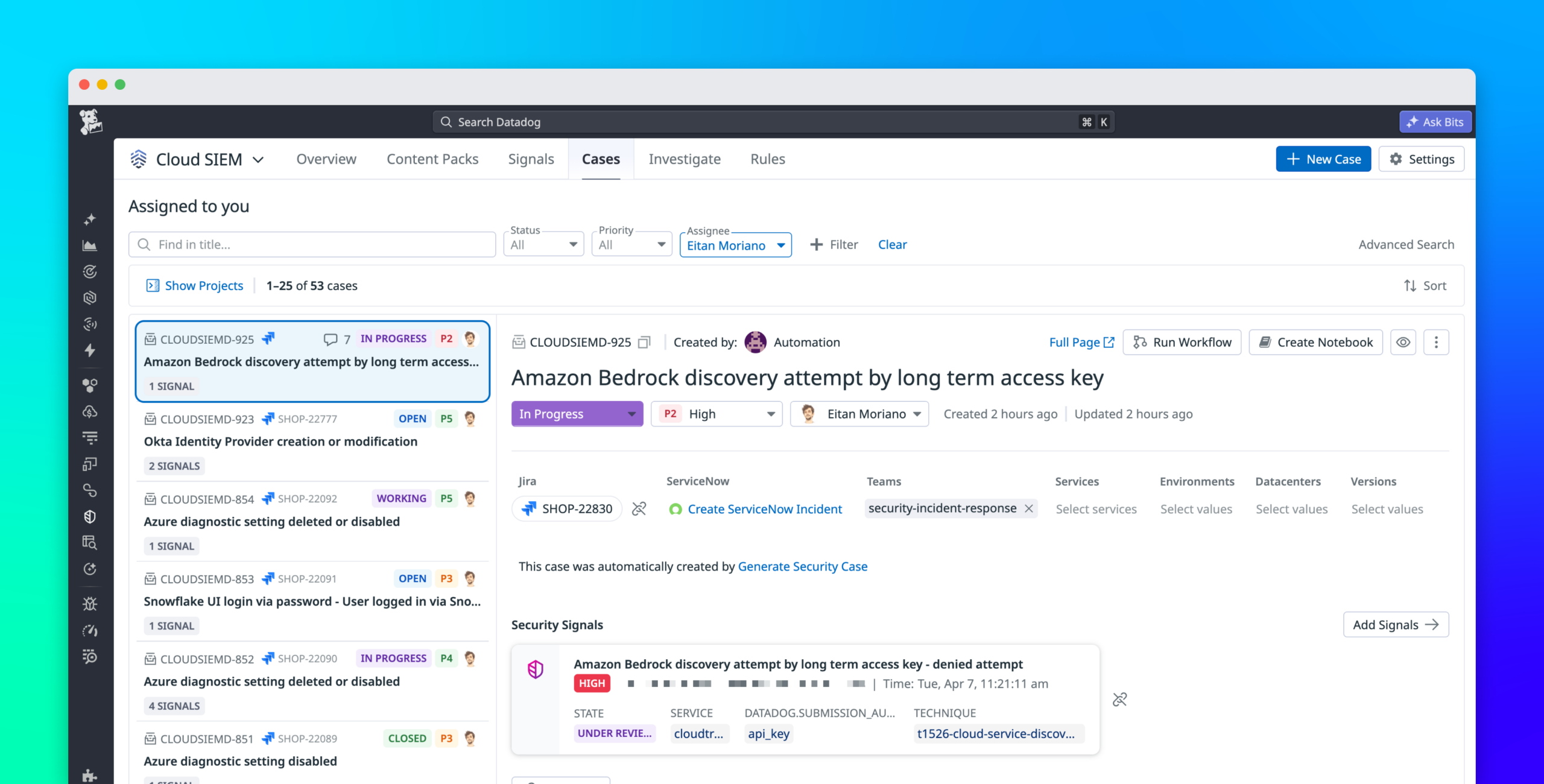

Paso 3: Investigar desde el espacio de trabajo de Casos

- Navega a Security > Case Management.

- Filtra por el caso creado en el Paso 2.

- Revisa la pestaña «Evidence»:

– Entidades afectadas (ej: servidores, IPs).

– Metadatos de la señal (timestamp, regla SIEM que la generó).

!Pestaña Evidence en Case Management

- Añade evidencia manualmente (opcional):

– Selecciona Log, Note o Attachment.

– Ejemplo: adjunta un log de /var/log/auth.log con los intentos de brute force.

- Actualiza el estado:

- El caso muestra una línea de tiempo con:

– Evidencia añadida.

– Cambios de estado.

- La señal vinculada aparece como related item.

Paso 4: Sincronizar casos con Jira o Slack

Opción A: Sincronización con Jira

- Configura la integración con Jira:

– Haz clic en Add Account.

– Completa:

– Jira URL: Ej: https://tu-organizacion.atlassian.net.

– Email/API Token: Usa una cuenta con permisos de escritura.

– Project Key: Ej: SEC.

# Ejemplo de configuración en Datadog (API)

{

"account": "mi-jira",

"jira_url": "https://tu-organizacion.atlassian.net",

"email": "[email protected]",

"api_token": "tu-api-token",

"project_key": "SEC"

}

- Vincula un caso a un ticket de Jira:

– Haz clic en Link Jira Ticket.

– Selecciona el proyecto y asigna un ticket existente o crea uno nuevo.

- Verifica la sincronización:

– Revisa el ticket en Jira: el estado debe actualizarse a In Progress.

Resultado esperado:- Los comentarios en Datadog aparecen en el ticket de Jira.

- Los cambios de estado son bidireccionales.

- Si los cambios no se sincronizan, verifica que el Jira API token tenga permisos de escritura en el proyecto.

Opción B: Notificaciones en Slack

- Configura la integración con Slack:

– Haz clic en Add Account.

– Autoriza la conexión con tu workspace de Slack.

- Configura una regla de notificación:

– Haz clic en New Notification Rule.

– Configura:

– Name: «Notificar casos críticos a Slack».

– Source: Case Management.

– Severidad: Critical.

– Channel: #security-alerts.

– Message template:

🚨 *Nuevo caso crítico*: {case.title}

Severidad: {case.severity}

Asignado a: {case.assignee}

Enlace: {case.url}

{

"name": "Notificar casos críticos a Slack",

"source": "case_management",

"severity": "Critical",

"channel": "#security-alerts",

"message_template": "🚨 *Nuevo caso crítico*: {case.title}\nSeveridad: {case.severity}\nAsignado a: {case.assignee}\nEnlace: {case.url}"

}

- Prueba la notificación:

– Verifica que aparezca en el canal de Slack configurado.

Resultado esperado:- El mensaje aparece en Slack con enlaces directos al caso en Datadog.

- Los replies en el hilo de Slack se añaden a la línea de tiempo del caso.

Paso 5: Automatizar la creación de casos con reglas de SIEM

- Crea una regla de SIEM para automatizar casos:

– Haz clic en New Rule.

– Configura:

– Name: «Crear caso para brute force SSH».

– Detection method: Signal.

– Query:

@security.signals("rule_id:\"bruteforce-ssh\" AND severity:high")

– Notification: Selecciona Create Case.

– Assign to: @security-team.

{

"name": "Crear caso para brute force SSH",

"type": "signal",

"query": "@security.signals(\"rule_id:\\\"bruteforce-ssh\\\" AND severity:high\")",

"notification": {

"type": "create_case",

"assignee": "@security-team"

}

}

- Prueba la regla:

– Verifica que se cree un caso automáticamente.

Resultado esperado:- Las señales que cumplan el criterio generan casos sin intervención manual.

- El caso incluye la señal como evidencia.

Paso 6: Automatizar respuestas con Workflow Automation

- Crea un workflow para recolección de evidencias:

– Haz clic en New Workflow.

– Configura:

– Name: «Recolección de logs para brute force».

– Trigger: Case Created.

– Conditions: severity:high AND case.title:"brute force".

– Steps:

1. Run a script:

#!/bin/bash

# Obtener logs de auth.log en el servidor afectado

ssh usuario@servidor-web-01 "grep 'Failed password' /var/log/auth.log" > /tmp/bruteforce_logs.txt

2. Enviar logs al caso:

– Usa la acción Add Evidence con el archivo /tmp/bruteforce_logs.txt.

# Ejemplo de workflow en YAML (puedes editarlo en la UI)

name: "Recolección de logs para brute force"

trigger: "case_created"

conditions:

- "severity:high"

- "case.title:brute force"

steps:

- name: "Collect logs"

action: "run_script"

script: |

ssh usuario@servidor-web-01 "grep 'Failed password' /var/log/auth.log" > /tmp/bruteforce_logs.txt

- name: "Add logs to case"

action: "add_evidence"

file: "/tmp/bruteforce_logs.txt"

evidence_type: "log"

- Activa el workflow:

- Al crear un caso con el título «brute force», el workflow se ejecuta automáticamente.

- Los logs se añaden como evidencia en el caso.

- Si el script falla, verifica los permisos de SSH y la disponibilidad del servidor.

Consideraciones y buenas prácticas

Limitaciones conocidas

- Casos vinculados: Solo se pueden vincular señales generadas por reglas de SIEM. Señales de otros orígenes (ej: reglas personalizadas) requieren vinculación manual.

- Integraciones: La sincronización con Jira/ServiceNow requiere configuración de API keys con permisos específicos. Sin ellos, los cambios no se propagarán.

- Workflows: Los scripts ejecutados en Workflow Automation deben estar disponibles en el entorno de ejecución (ej: servidor accesible desde Datadog).

Alternativas

- Para equipos sin Jira/ServiceNow: Usa Slack para notificaciones y Case Management como único registro. La sincronización bidireccional no será posible, pero los casos seguirán siendo centralizados.

- Para automatización avanzada: Combina Workflow Automation con Datadog Automations (beta) para orquestar respuestas más complejas (ej: bloquear IPs en firewalls).

Buenas prácticas

- Estandariza títulos de casos: Usa un formato claro como:

[Severidad]-[Tipo de amenaza]-[Entidad afectada]-[Timestamp]

Ej: [High]-[Brute Force SSH]-[servidor-web-01]-[2024-05-20T14:30:00Z]

- Asigna casos por turnos: Usa el campo Assignee para distribuir la carga entre analistas.

- Revisa casos semanalmente: Usa el dashboard de Case Management para identificar casos bloqueados o sin actualizar.

- Documenta procedimientos: Adjunta runbooks a los casos (ej: «Pasos para mitigar brute force en AWS»).

Conclusión

Con Datadog Cloud SIEM, puedes transformar flujos de trabajo fragmentados en procesos integrados donde la triage, investigación y respuesta ocurren en un solo lugar. Los pasos clave implementados son:

- Visualización unificada en Signal Explorer con contexto de casos.

- Escalamiento automático de señales a casos estructurados.

- Colaboración en tiempo real via sincronización con Jira/Slack.

- Automatización para reducir pasos manuales en detecciones críticas.

Al aplicar estas configuraciones, reducirás el Mean Time to Detect (MTTD) y Mean Time to Respond (MTTR) de tu equipo de seguridad, mejorando la respuesta ante incidentes sin depender de múltiples herramientas.

Fuentes

- Documentación oficial: Cloud SIEM Cases

- Documentación oficial: Workflow Automation

- Documentación oficial: Integración con Jira

- Documentación oficial: Integración con Slack