GitHub actualizó Security Overview para que las métricas de CodeQL en pull requests incluyan todas las ramas protegidas y no solo la rama por defecto. El cambio mejora la lectura real del riesgo y del impacto de Copilot Autofix en organizaciones con múltiples líneas de mantenimiento, release trains y políticas de branch protection avanzadas.

Introducción

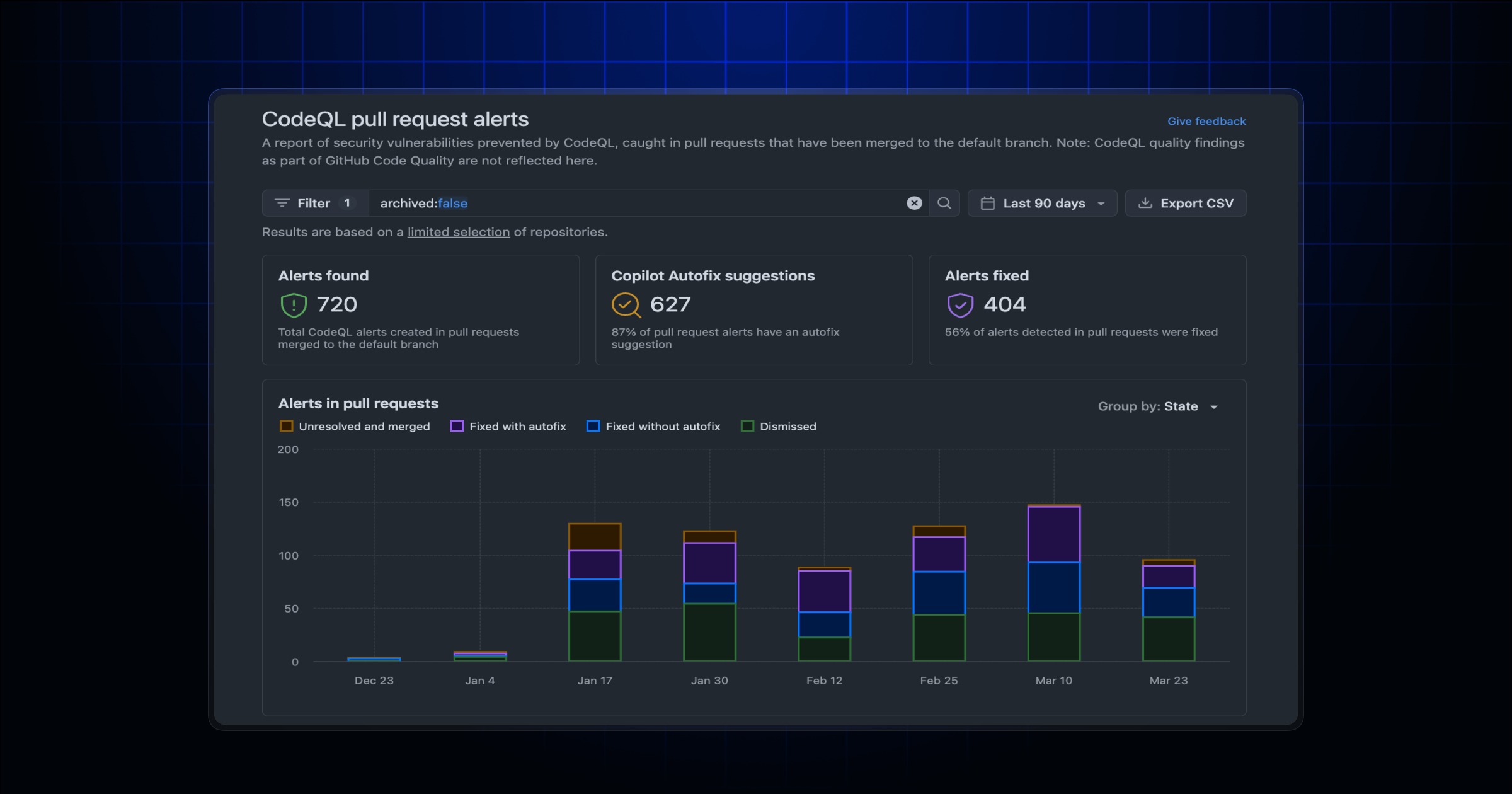

En muchas organizaciones, la rama principal ya no concentra todo el trabajo crítico. Equipos de plataforma, producto y seguridad mantienen ramas de release, hotfix y soporte prolongado con controles estrictos, pero hasta ahora el tablero de CodeQL en Security Overview reflejaba principalmente la rama por defecto. GitHub anunció un ajuste importante: las métricas de CodeQL pull request insights ahora consolidan datos de todas las ramas protegidas.

El cambio parece incremental, pero para equipos DevOps y AppSec tiene una implicancia operativa clara: la visibilidad de riesgo y de efectividad de remediación se vuelve más representativa del flujo real de trabajo.

Qué ocurrió

Según el changelog oficial de GitHub, el panel de insights de CodeQL en pull requests y su exportación CSV ahora agregan estadísticas de las ramas protegidas del repositorio. Antes, los números quedaban sesgados al mirar solo la rama por defecto. Con esta actualización, crecen los totales reportados de alertas y de correcciones asistidas por Copilot Autofix, porque se incorpora actividad que ya existía, pero no era visible en la misma proporción.

También es esperable observar cambios retrospectivos en históricos del tablero, precisamente por la ampliación del universo de datos procesado.

Impacto para DevOps / Infraestructura / Cloud / Seguridad

Para líderes técnicos, el impacto principal es de gobernanza y priorización. Si la organización opera con varias ramas protegidas activas, las métricas anteriores podían subestimar exposición, velocidad de remediación y aporte real de automatizaciones de seguridad. Eso afectaba decisiones de staffing, deuda técnica y objetivos trimestrales de reducción de riesgo.

En pipelines CI/CD, este cambio ayuda a responder preguntas concretas: ¿en qué ramas aparece más deuda de seguridad nueva?, ¿dónde se corrige más rápido?, ¿qué equipos dependen más de Autofix y en qué lenguajes? Tener esa foto consolidada reduce discusiones basadas en muestras parciales y mejora el diseño de controles por repositorio.

Para organizaciones reguladas, la mejora también facilita auditoría interna. Al exportar CSV con un conjunto de datos más amplio, se fortalece la trazabilidad de métricas reportadas a comités de riesgo, compliance técnico o revisiones de ingeniería de plataforma.

Detalles técnicos

El ajuste aplica al tab de CodeQL pull request alerts en Security Overview. GitHub indica que los nueve indicadores del panel y el archivo CSV asociado pasan a usar agregación sobre todas las ramas protegidas. En entornos con branch protection granular, esto corrige una limitación histórica de cobertura.

La documentación de Security Overview y de métricas de pull requests mantiene el flujo habitual de filtrado por fecha, owner y criterios de repositorio, por lo que la operación diaria no cambia: cambian la amplitud y la representatividad de los datos. En la práctica, los equipos deberían esperar:

- incremento de volumen en alertas y sugerencias de Autofix reportadas;

- variación de tendencias históricas en dashboards internos que consumen CSV;

- necesidad de recalibrar umbrales y objetivos si estaban basados en la rama default.

Este punto es relevante para automatizaciones de reporting. Si existe un pipeline que compara períodos anteriores, conviene anotar el cambio de metodología para evitar conclusiones equivocadas sobre “empeoramiento” súbito de postura de seguridad.

Qué deberían hacer los administradores o equipos técnicos

1) Rebaselinar métricas. Definir una nueva línea base de 2 a 4 semanas para indicadores de CodeQL en PRs y para métricas de adopción de Autofix.

2) Revisar tableros y alertas internas. Si exportan CSV de Security Overview a BI/observabilidad, actualizar anotaciones y umbrales para reflejar el nuevo alcance.

3) Segmentar por ramas críticas. Aprovechar filtros para distinguir ramas de release versus desarrollo, evitando promedios que oculten cuellos de botella.

4) Ajustar objetivos de DevSecOps. KPI como MTTR de alertas en PR, tasa de cierre y cobertura de correcciones automatizadas deberían recalibrarse con la métrica ampliada.

5) Comunicar el cambio a stakeholders. Equipos de ingeniería, seguridad y dirección deben entender que un aumento de volumen puede deberse a mejor observabilidad y no necesariamente a una degradación real.

Conclusión

La actualización de GitHub no introduce un scanner nuevo, pero sí mejora la calidad de la señal con la que se toman decisiones de seguridad en desarrollo. Para organizaciones con estrategia multibranch, pasar de una visión centrada en la rama por defecto a una lectura de todas las ramas protegidas reduce puntos ciegos y permite gobernar mejor el riesgo.

En términos operativos, es un cambio de observabilidad de seguridad: más contexto, menos subregistro y decisiones más defendibles para AppSec, platform engineering y liderazgo técnico.

Fuentes

- GitHub Changelog: CodeQL pull requests insights

- GitHub Docs: métricas para alertas en pull requests

- GitHub Docs: Security Overview