AWS habilitó VPC Encryption Controls en las regiones AWS GovCloud (US), permitiendo auditar y forzar cifrado en tránsito dentro y entre VPCs con un modelo centralizado de monitoreo y enforcement. Para equipos de seguridad, plataforma y operaciones reguladas, el cambio reduce fricción de cumplimiento y acelera la detección de tráfico en texto claro.

Introducción

En entornos regulados, demostrar que el tráfico interno de red está cifrado no es un detalle técnico: es una exigencia de auditoría que impacta diseño, operación y costos. AWS anunció la disponibilidad de VPC Encryption Controls en AWS GovCloud (US-East y US-West), un movimiento relevante para organizaciones con requisitos de cumplimiento estricto y cargas sensibles.

La novedad no se limita a “más cifrado”. El valor operativo está en centralizar visibilidad y enforcement del cifrado en tránsito entre recursos dentro de una VPC y también entre VPCs, con un enfoque progresivo (monitor primero, enforce después). Para equipos DevOps/SRE, esto convierte una tarea históricamente manual y dispersa en un flujo más gobernable.

Qué ocurrió

AWS extendió VPC Encryption Controls a GovCloud, una funcionalidad que ya permitía en regiones comerciales auditar el estado de cifrado del tráfico y aplicar controles para evitar comunicación sin cifrar en trayectos soportados.

La función combina cifrado a nivel aplicación (por ejemplo TLS) con capacidades de cifrado en hardware del sistema Nitro, y agrega telemetría específica en VPC Flow Logs a través del campo encryption-status. Además, incorpora un modo de enforcement que bloquea recursos o trayectorias que no cumplan requisitos, salvo exclusiones explícitas y auditables para casos particulares (por ejemplo, componentes que salen del perímetro AWS y requieren cifrado extremo a extremo gestionado por el cliente).

Impacto para DevOps / Infraestructura / Cloud / Seguridad

1) Compliance más trazable. La principal ganancia es la trazabilidad del cifrado en tránsito con evidencia técnica utilizable para auditorías de marcos como FedRAMP, HIPAA o PCI DSS. En vez de depender de inventarios manuales, se puede operar con señales de red observables.

2) Menos ambigüedad en operaciones híbridas. En entornos con mezcla de servicios administrados y recursos autogestionados, Encryption Controls ayuda a identificar qué componentes ya cumplen por diseño y cuáles todavía dependen de migraciones de instancia, cambios de listener o ajustes de arquitectura.

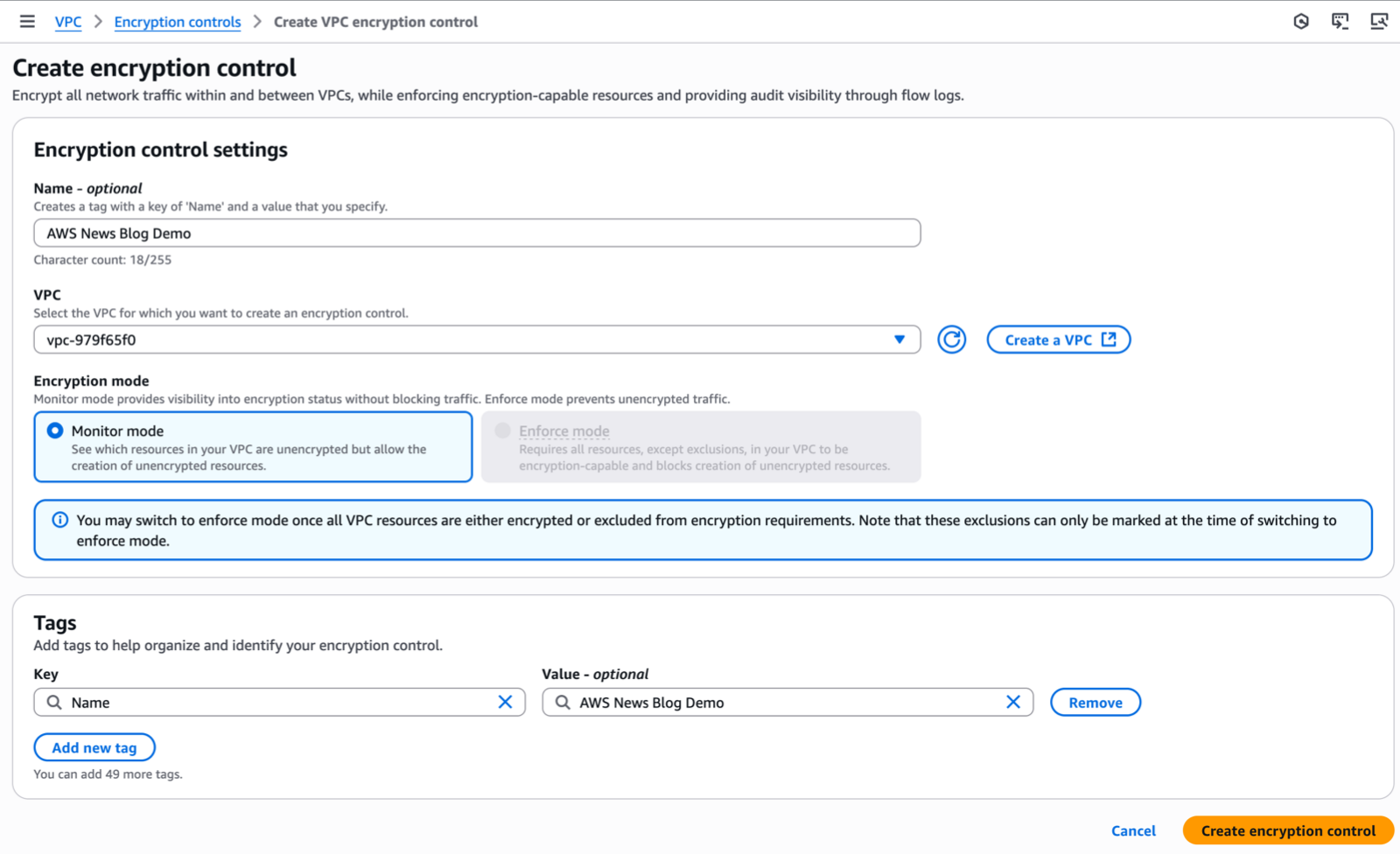

3) Riesgo operativo controlado por fases. El paso obligatorio por monitor mode en VPCs existentes reduce el riesgo de “romper producción” al activar enforcement. El proceso recomendado es: observar, corregir no conformidades y recién entonces endurecer.

4) Impacto directo en plataformas multi-equipo. Para organizaciones con varios equipos desplegando en una misma base cloud, estos controles establecen una línea base transversal de seguridad de red sin exigir que cada squad rediseñe su stack desde cero.

Detalles técnicos

Dos modos de operación. En monitor mode, la plataforma identifica recursos que permiten tráfico en claro y expone señal en Flow Logs. En enforce mode, se bloquean configuraciones no compatibles con el estándar de cifrado definido para la VPC.

Campo encryption-status en logs. El valor de telemetría distingue tráfico no cifrado, cifrado por Nitro, cifrado de aplicación y combinaciones de ambos. Esto habilita alertas y consultas operativas más precisas en SIEM, pipelines de cumplimiento y controles continuos.

Migración automática vs. manual. Algunos servicios (como ciertos balanceadores, Fargate y componentes administrados) pueden migrar de forma transparente hacia infraestructura compatible. Otros casos requieren intervención, especialmente cuando existen instancias heredadas o componentes que no usan capacidades modernas de Nitro.

Exclusiones acotadas y auditables. AWS define un conjunto limitado de exclusiones para recursos que, por naturaleza, cruzan límites donde el cifrado debe garantizarse a otro nivel. Esto evita que el modo enforce se convierta en un “apagón de conectividad”, pero también impide crear excepciones arbitrarias sin control.

Consideraciones de arquitectura. Integraciones con Transit Gateway, peering entre VPCs y endpoints deben revisarse antes de endurecer políticas. En la práctica, este tipo de controles obliga a tratar la red como un producto con reglas explícitas, no como una suma de defaults.

Qué deberían hacer los administradores o equipos técnicos

- Habilitar monitor mode en VPCs candidatas y generar una línea base de estado real del cifrado.

- Actualizar flow logs para incluir

encryption-status, junto con campos de contexto útiles (traffic-path,flow-direction). - Inventariar recursos no conformes y priorizar migraciones de instancias o servicios legados que bloqueen enforcement.

- Definir política de exclusiones con dueños, justificación técnica y vencimiento explícito para evitar excepciones permanentes.

- Integrar evidencias de cifrado en controles de compliance continuo, no solo en auditorías puntuales.

- Planificar rollout gradual por cuenta, entorno o dominio de red, con métricas de impacto y rollback validado.

Conclusión

La llegada de VPC Encryption Controls a GovCloud es más que una expansión regional: es una pieza de gobernanza técnica para organizaciones que necesitan seguridad verificable sin frenar la entrega. Al combinar visibilidad operativa, enforcement progresivo y criterios de excepción auditables, AWS acerca una práctica que antes era costosa y manual a un modelo más automático.

Para equipos DevOps e infraestructura, el mensaje es claro: conviene adoptar este tipo de control como parte del ciclo normal de operación de red y compliance, no como respuesta reactiva ante una auditoría. Quien prepare monitorización y migraciones ahora tendrá una transición a enforcement mucho más limpia.

Fuentes

- AWS VPC Encryption Controls now available in AWS GovCloud (US) Regions

- Enforce VPC encryption in transit (AWS Docs)

- Introducing VPC encryption controls (AWS News Blog)