Bajada

AWS habilitó la ingesta directa de hallazgos de Security Hub CSPM en CloudWatch Logs con reglas a nivel organización. El cambio reduce fricción entre seguridad y operaciones, pero exige gobernanza de costos, normalización de datos y una estrategia clara de respuesta basada en métricas.

Introducción

En muchas organizaciones, la telemetría de seguridad vive separada de la telemetría operativa. Los equipos de seguridad analizan hallazgos en sus consolas, mientras que SRE y Platform Engineering operan sobre dashboards, alertas y consultas en otras herramientas. Ese desacople agrega latencia en la investigación de incidentes, duplica contexto y suele degradar la coordinación en momentos críticos.

Con el anuncio de AWS del 31 de marzo de 2026, Amazon CloudWatch ahora puede ingerir hallazgos de AWS Security Hub CSPM de forma nativa, incluyendo soporte para AWS Security Finding Format (ASFF) y Open Cybersecurity Schema Framework (OCSF), con reglas de habilitación a nivel organización. En términos prácticos, esto permite tratar hallazgos de seguridad como datos operativos consultables dentro de un flujo común de observabilidad.

Qué ocurrió

AWS anunció que CloudWatch ya soporta la ingesta de hallazgos de Security Hub CSPM en CloudWatch Logs. Además de la integración básica, incluyó un mecanismo de habilitación organizacional para estandarizar cobertura en múltiples cuentas: se pueden crear reglas globales o por subconjuntos de cuentas para definir dónde se entregan esos hallazgos.

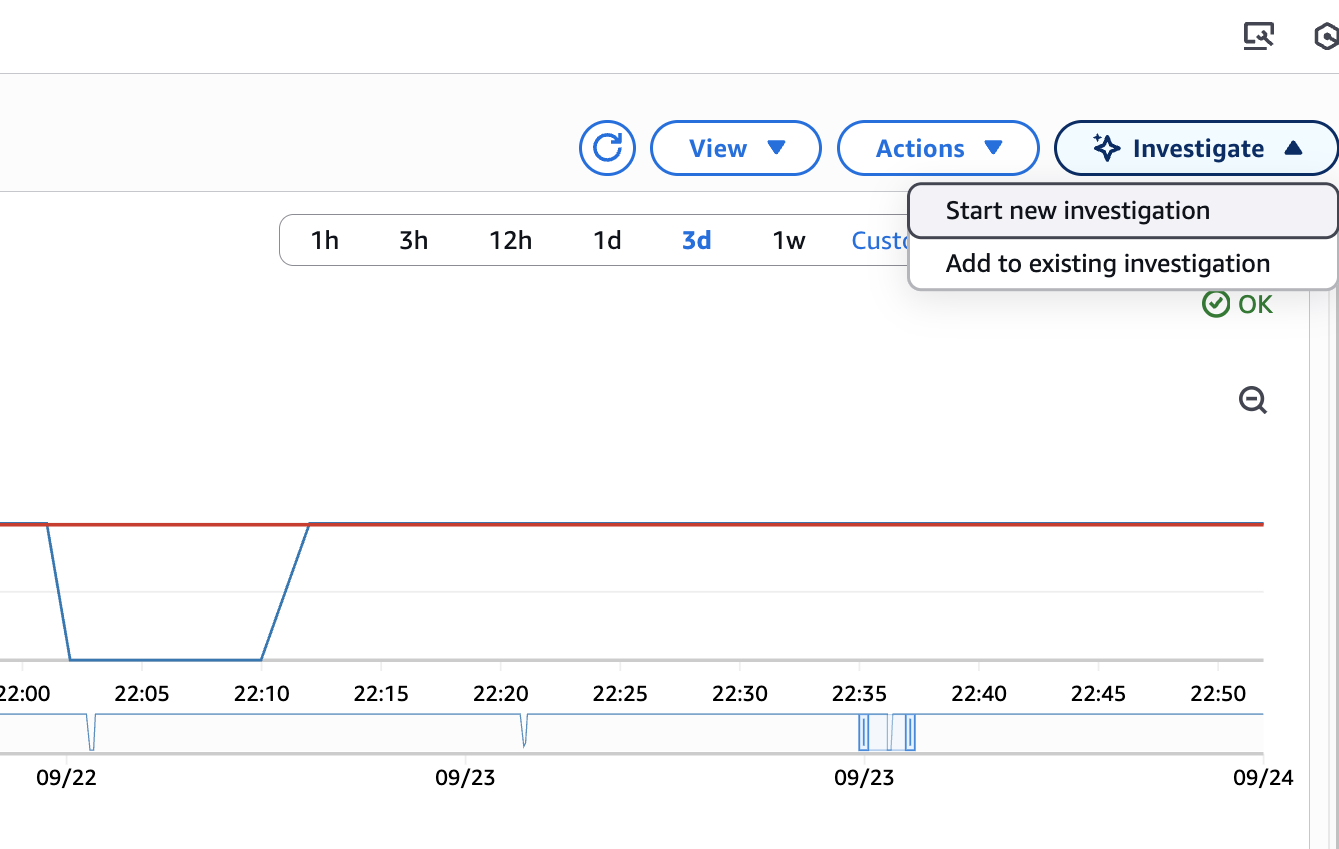

La novedad no es solo “un conector más”. El punto técnico relevante es que el flujo queda disponible para consultas con CloudWatch Logs Insights, creación de métricas derivadas y uso posterior con integraciones analíticas como tablas en S3. Esto mueve los hallazgos desde un circuito de lectura manual hacia un circuito operable por consultas, umbrales y automatizaciones.

Impacto para DevOps / Infraestructura / Cloud / Seguridad

Para SRE y operaciones de plataforma: se simplifica la correlación entre eventos de seguridad y señales de disponibilidad o rendimiento. Un equipo puede cruzar ventanas de degradación con hallazgos críticos, actividad de cuentas o cambios de posture sin saltar de herramienta en herramienta.

Para seguridad cloud: la entrega centralizada reduce puntos ciegos entre cuentas y facilita políticas consistentes de monitoreo. Si se aplica por organización, baja el riesgo de “cuentas huérfanas” sin telemetría de hallazgos.

Para FinOps y gobernanza: la mejora también trae costos variables. La ingesta de hallazgos en Logs y su consulta frecuente puede escalar rápido en entornos con alto volumen, por lo que conviene definir retención, filtros y uso responsable de consultas desde el inicio.

Detalles técnicos

Hay cuatro aspectos técnicos que conviene mirar antes de habilitarlo en producción:

- Normalización de esquema: AWS confirma soporte de ASFF y OCSF. Esto facilita pipelines de análisis homogéneos cuando conviven fuentes nativas y herramientas de terceros, y reduce trabajo de transformación ad-hoc.

- Habilitación por organización: las reglas organizacionales permiten activar entrega de hallazgos en bloque para cuentas objetivo. Esto mejora consistencia operativa y acelera despliegues de observabilidad de seguridad.

- Explotación en Logs Insights: al estar en CloudWatch Logs, los hallazgos pasan a ser consultables junto con otros eventos operativos. Esa convergencia habilita detecciones más útiles que las reglas aisladas por producto.

- Costo y performance de consulta: el valor depende de diseño. Consultas sin filtros, retención extensa y ausencia de índices lógicos pueden disparar costo y degradar experiencia. La arquitectura debe incluir límites y prioridades de consulta.

Un patrón razonable es separar grupos de logs por criticidad y dominio (por ejemplo, identidad, red, compute), derivar métricas de severidad alta, y reservar consultas profundas para investigación guiada. Así se evita convertir la novedad en una fuente de ruido o gasto innecesario.

Qué deberían hacer los administradores o equipos técnicos

- Definir alcance inicial: comenzar con cuentas de producción y seguridad compartida, antes de expandir a toda la organización.

- Establecer controles de costo: fijar retención por criticidad, límites de consulta y revisiones periódicas de consumo en CloudWatch.

- Estandarizar severidades y rutas de escalamiento: mapear severidades ASFF/OCSF a niveles operativos internos para que las alertas accionen respuestas consistentes.

- Conectar hallazgos con runbooks: cada patrón repetitivo debería tener una guía de remediación y un owner definido, no solo una alerta.

- Medir resultado, no solo volumen: monitorear MTTR de incidentes con componente de seguridad, tasa de hallazgos repetidos y tiempo hasta contención.

Conclusión

La integración de hallazgos de Security Hub CSPM en CloudWatch no es solo una mejora cosmética: puede convertirse en una capa operativa útil para unificar seguridad y observabilidad. El beneficio real aparece cuando los datos se traducen en consultas accionables, alertas con contexto y procesos repetibles.

Para equipos DevOps, Infra, Cloud y Seguridad, la oportunidad es clara: reducir fricción entre dominios y acelerar decisiones durante incidentes. La condición es igual de clara: gobernar esquema, costo y respuesta desde el día uno. Sin ese marco, la centralización suma datos; con ese marco, suma capacidad operativa.

Fuentes

- AWS What’s New: CloudWatch + Security Hub CSPM findings

- Amazon CloudWatch Logs documentation

- AWS Security Finding Format (ASFF)