La combinación de búsqueda asistida por IA, repositorios públicos y software con alta adopción volvió a demostrar que puede convertirse en una ruta de compromiso muy eficiente. En los últimos días, investigadores de Huntress documentaron una campaña en la que atacantes publicaron instaladores falsos de OpenClaw en GitHub, lograron visibilidad en resultados de Bing AI y terminaron desplegando malware orientado al robo de credenciales y al abuso de sesiones legítimas.

Para equipos de SysAdmin, DevOps y Seguridad, el caso no es solo “otro incidente de phishing”: es una señal clara de que los procesos de instalación, validación de software y uso de asistentes de IA deben tratarse como superficie crítica de ataque. El problema no fue una única vulnerabilidad técnica, sino una cadena de confianza débil entre búsqueda, reputación de plataforma y ejecución local.

Qué pasó y por qué importa

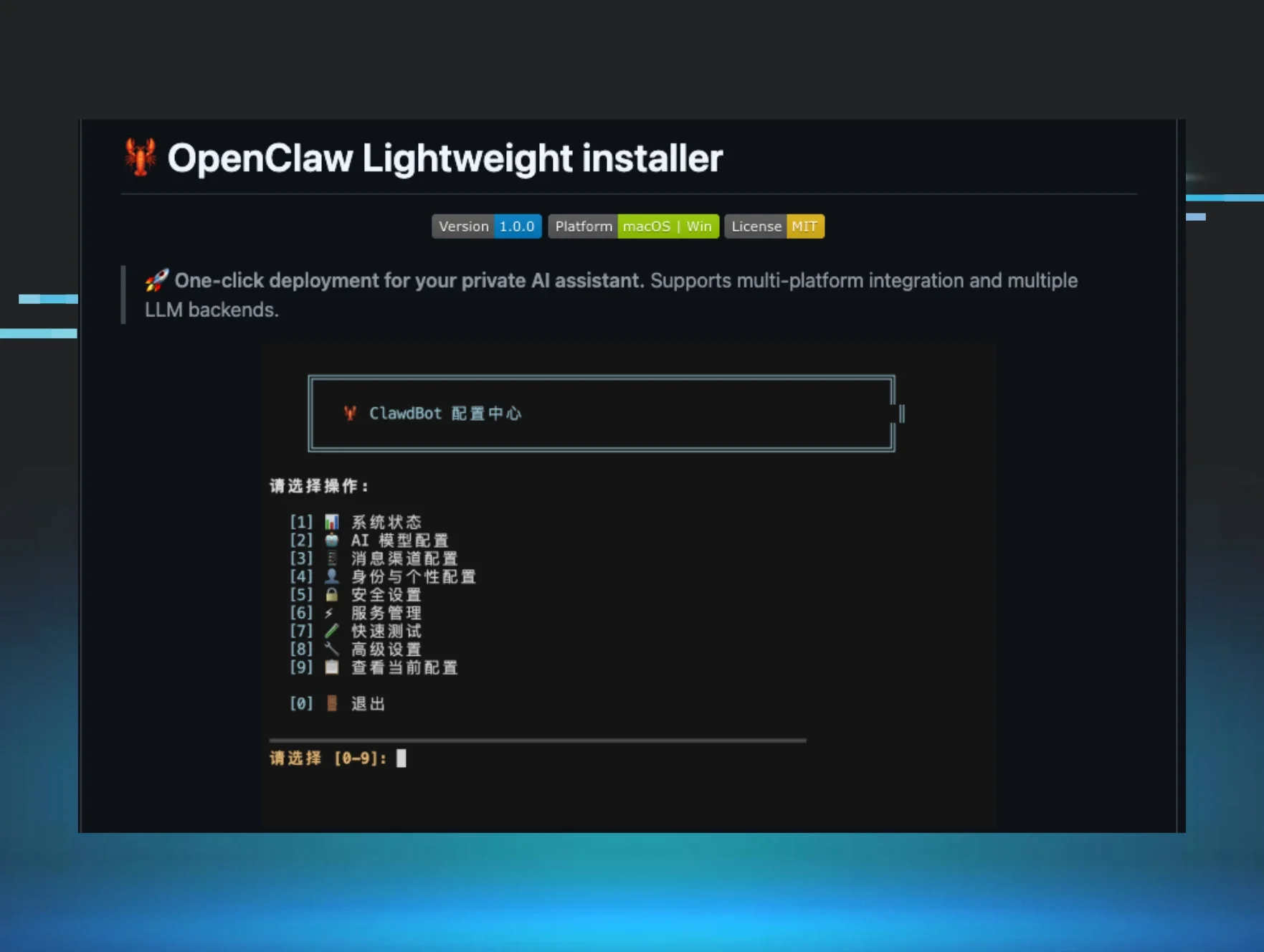

Según Huntress, la campaña activa a comienzos de febrero aprovechó repositorios que simulaban ser instaladores oficiales de OpenClaw. La operación incluyó artefactos para Windows y macOS, con instrucciones diseñadas para que el usuario ejecutara comandos aparentemente normales durante la instalación.

La gravedad del caso aumenta por dos factores:

- Amplificación por IA en búsqueda: el repositorio malicioso apareció recomendado en resultados de Bing AI para consultas relacionadas con “OpenClaw Windows”.

- Abuso de confianza en GitHub: al estar alojado en una plataforma legítima y usando nombres de organización creíbles, el contenido reducía la sospecha inicial del usuario.

La cobertura de BleepingComputer y The Register coincide en que este patrón ya no depende de campañas complejas de SEO malicioso tradicionales: en algunos casos, la mera presencia en una plataforma confiable, sumada al contexto de una consulta popular, alcanza para escalar visibilidad y generar ejecución.

Cadena técnica observada en la campaña

El análisis técnico publicado por Huntress describe una cadena de infección orientada a persistencia y robo de información:

- Carga de ejecutables “instaladores” que no correspondían al proyecto legítimo.

- Despliegue de loaders e infostealers en memoria, con baja detección inicial.

- Uso de muestras asociadas a Vidar para robo de información y recuperación dinámica de C2.

- Instalación de GhostSocks, malware de tipo proxy/backconnect que permite enrutar actividad maliciosa a través del equipo comprometido.

- Indicadores de empaquetado evasivo (Stealth Packer), con técnicas como tareas ocultas, cambios de firewall y validaciones anti-entorno virtual.

En términos operativos, este último punto es crítico: cuando el endpoint termina funcionando como nodo proxy, no solo hay riesgo de exfiltración local. También hay riesgo de que la infraestructura corporativa quede implicada en actividad de fraude o intrusión hacia terceros, complicando respuesta legal y forense.

Impacto directo para SysAdmin y DevOps

En muchas organizaciones, herramientas de automatización y asistentes locales acceden a secretos, tokens, repositorios internos, credenciales de nube y archivos de configuración. Si el host donde se instala una herramienta de este tipo es comprometido por un infostealer, el atacante puede escalar rápidamente desde un endpoint de usuario hacia componentes de CI/CD o administración de infraestructura.

Los riesgos más relevantes son:

- Robo de secretos almacenados en variables de entorno, archivos de configuración, gestores de credenciales o historiales de shell.

- Secuestro de sesiones válidas mediante cookies/tokens, incluso cuando existe MFA en el servicio objetivo.

- Movimiento lateral hacia herramientas de automatización (Git, pipelines, infraestructura como código).

- Persistencia encubierta en estaciones administrativas y equipos de desarrollo con alto privilegio operativo.

Qué controles conviene priorizar esta semana

Más allá de la respuesta puntual al incidente, hay medidas concretas y de bajo tiempo de implementación que reducen sustancialmente la exposición:

1) Endurecer la ruta de instalación de software

- Permitir instalación solo desde fuentes oficialmente aprobadas (allowlist de dominios/repositorios).

- Exigir verificación de firma/hash en artefactos críticos.

- Bloquear ejecución de binarios no firmados o recién descargados en hosts sensibles.

2) Separar entornos de prueba y operación

- Evaluar herramientas nuevas en sandboxes aislados, nunca en estaciones con acceso productivo.

- Prohibir pruebas “rápidas” en jump hosts, bastiones o equipos de administración central.

3) Reducir el valor de las credenciales robadas

- Aplicar tokens de corta vida y rotación automática para APIs y pipelines.

- Evitar secretos en texto plano en dotfiles, scripts o repositorios locales.

- Usar cuentas separadas para tareas de administración, desarrollo y navegación cotidiana.

4) Mejorar detección sobre comportamiento, no solo firma

- Alertar por creación anómala de tareas programadas, cambios de firewall y persistencia en claves de inicio.

- Monitorear procesos que lanzan conexiones salientes inusuales hacia infraestructuras no categorizadas.

- Correlacionar ejecución de instaladores con posterior acceso a almacenes de credenciales y herramientas de desarrollo.

5) Establecer política de uso de resultados con IA

- Tratar recomendaciones de buscadores con IA como entrada no confiable.

- Capacitar a equipos para validar siempre URL canónica y propietario del repositorio antes de ejecutar comandos.

- Documentar en runbooks que “aparece primero en búsqueda” no equivale a “es oficial”.

Lección estratégica: la reputación de plataforma ya no alcanza

Durante años, muchas políticas de seguridad asumieron implícitamente que “si está en una plataforma conocida, el riesgo es menor”. Casos como este muestran que ese supuesto quedó obsoleto para software de alta demanda. Los atacantes no necesitan romper GitHub o Bing: les alcanza con manipular señales de legitimidad, velocidad de publicación y comportamiento del usuario bajo presión.

Para equipos técnicos, la prioridad no es prohibir herramientas nuevas, sino controlar el camino de adopción: validación previa, ejecución contenida, privilegio mínimo y telemetría útil para responder rápido. Ese enfoque permite innovar sin convertir cada instalación en una puerta de entrada.

Acciones recomendadas (resumen ejecutivo)

- Auditar en 24 horas qué equipos instalaron recientemente herramientas de IA desde repositorios públicos.

- Revocar y rotar secretos expuestos potencialmente en endpoints con actividad sospechosa.

- Implementar allowlist de fuentes de instalación para herramientas de administración y desarrollo.

- Actualizar guías internas: validar origen oficial antes de ejecutar comandos sugeridos por buscadores o asistentes.

- Incorporar detecciones específicas para infostealers/proxy malware en hosts de alto privilegio.

Fuentes consultadas: Huntress, BleepingComputer, The Register.

Fuente principal: Huntress | BleepingComputer | The Register