Introducción

Actualizar el BIOS en un equipo con Windows 11 y BitLocker activado puede convertirse en una experiencia frustrante si no se toman precauciones. El cambio del firmware detectado por BitLocker activa automáticamente la recuperación de arranque, mostrando una ventana de 5 segundos para ingresar la clave de recuperación de 48 dígitos. Si no lográs ingresarla a tiempo, el sistema se reinicia en un loop infinito, dejando el equipo inaccesible. Esta guía detalla el procedimiento seguro para suspender BitLocker temporalmente, completar la actualización del BIOS y restaurar la protección sin perder datos ni afectar el entorno.

Qué es y para qué sirve

El proceso de actualización del BIOS en equipos con BitLocker activado está diseñado para garantizar la integridad del sistema. Al modificar el firmware, Windows asume que el cambio podría ser malicioso y activa BitLocker Recovery para proteger los datos. Sin embargo, la interfaz de recuperación no está optimizada para la entrada manual de claves largas en un lapso reducido, lo que puede bloquear el acceso al sistema antes de completar la actualización.

Esta guía resuelve ese problema mediante:

- Suspensión temporal de BitLocker antes de la actualización.

- Acceso al Command Prompt para ingresar la clave de recuperación sin reinicios forzados.

- Restauración automática de BitLocker después de la actualización.

Prerequisitos

Para seguir esta guía necesitarás:

- Mini PC con Windows 11 Pro (versión 22H2 o superior) y BitLocker activado (Device Encryption).

- Clave de recuperación de BitLocker (48 dígitos), disponible en:

– Archivo guardado localmente (USB o documento).

- Acceso administrativo al sistema.

- BIOS actualizado descargado desde el sitio oficial del fabricante (ej:

mind-2-bios-v1.07-260122.zip). - Ubuntu 26.04 (opcional, para usuarios que planeen instalarlo después).

- Herramientas básicas:

– Conexión a internet estable.

Nota sobre versiones: Esta guía aplica a Windows 11 22H2+ y BIOS de mini PCs modernos (2024-2026). Si tu equipo usa un firmware antiguo, verifica compatibilidad con BitLocker.Guía paso a paso

1. Preparar la clave de recuperación de BitLocker

Antes de actualizar el BIOS, asegurate de tener la clave de recuperación de BitLocker a mano. Si no la tenés guardada:

- Abrí un navegador en otro dispositivo o en el mismo (antes de suspender BitLocker).

- Ingresá a https://aka.ms/myrecoverykey.

- Iniciá sesión con tu cuenta Microsoft asociada al equipo.

- Copiá la clave de 48 dígitos que aparece (ej:

123456-789012-345678-901234-567890-123456).

2. Suspender BitLocker temporalmente

- Abrí PowerShell como administrador (buscá «PowerShell», clic derecho → «Ejecutar como administrador»).

- Ejecutá el siguiente comando para suspender BitLocker:

Manage-BitLocker -Suspend -MountPoint "C:"

– Resultado esperado: BitLocker se suspende sin desencriptar el disco. Podés verificar con:

Get-BitLockerVolume -MountPoint "C:"

Buscá la línea Protection Status: Suspended.

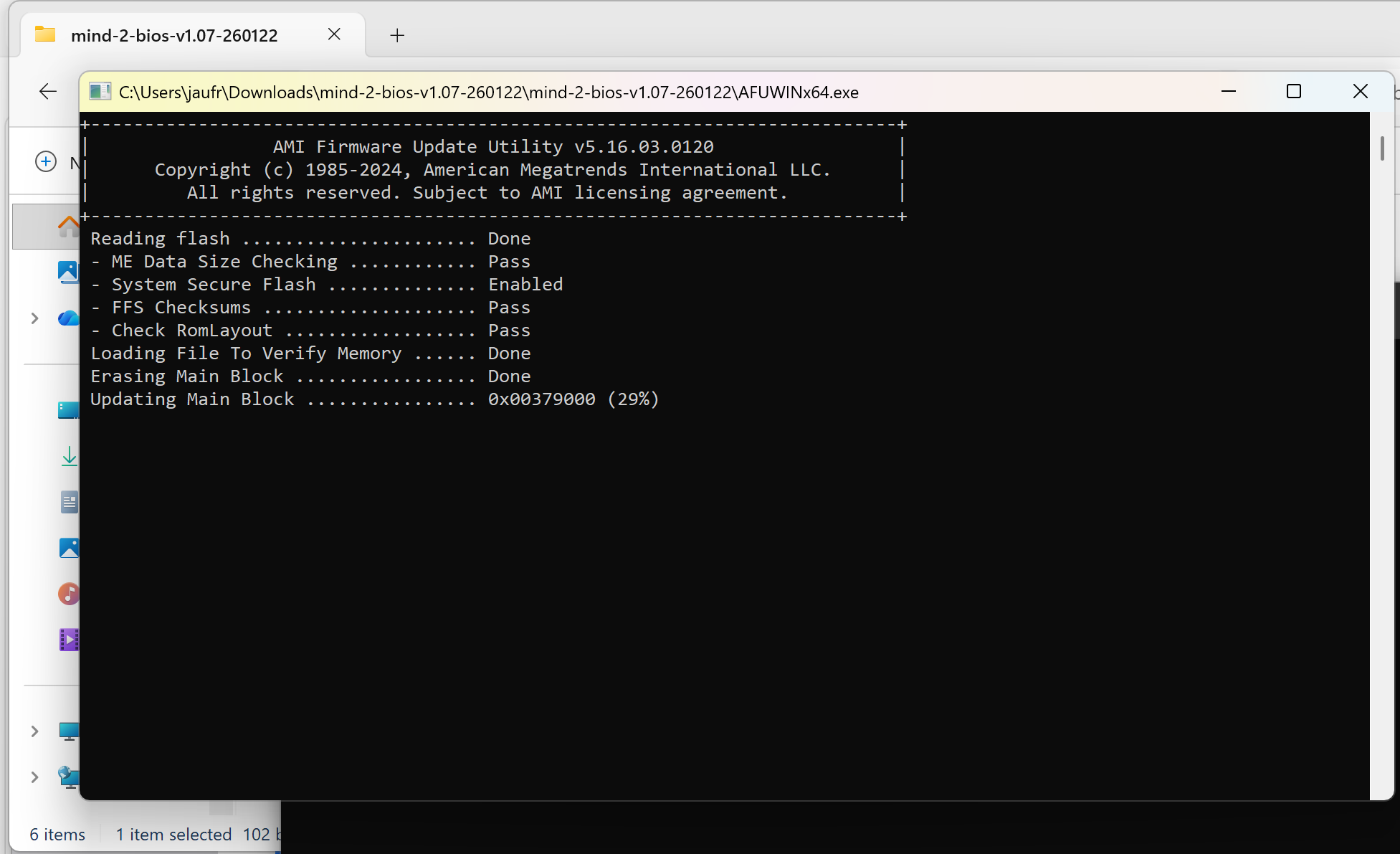

3. Actualizar el BIOS

- Descargá el archivo del BIOS desde el sitio oficial del fabricante (ej:

mind-2-bios-v1.07-260122.zip). - Extraé el contenido del ZIP en una carpeta (ej:

C:\BIOS_Update). - Ejecutá el programa de actualización del BIOS (generalmente un

.exeo.bat). Por ejemplo:

cd C:\BIOS_Update

.\Flash_BIOS.exe

– Resultado esperado: El programa guía el proceso de actualización (5-10 minutos). El equipo se reiniciará automáticamente.

Error común: Algunos programas de actualización requieren descomprimir el ZIP en el disco C: o en una unidad USB booteable. Verificá las instrucciones del fabricante.4. Acceder al Command Prompt para ingresar la clave de recuperación

Si el sistema se reinicia y muestra la pantalla de BitLocker Recovery:

- En la pantalla de recuperación, seleccioná

Skip this drive(Omitir esta unidad). - Elegí

Troubleshoot→Advanced options→Command Prompt. - En el Command Prompt, ejecutá:

manage-bde -unlock C: -recovery

- Pegá la clave de 48 dígitos cuando se solicite y presioná Enter.

5. Restaurar BitLocker después de la actualización

- Una vez que el sistema arranque correctamente:

– Verificá el estado de BitLocker:

Get-BitLockerVolume -MountPoint "C:"

- Si BitLocker está suspendido, restaurá la protección:

Resume-BitLocker -MountPoint "C:"

- Forzá la verificación de integridad del disco (opcional):

manage-bde -protectors -add C: -tpm

Resume-BitLocker nuevamente.6. Verificar la actualización del BIOS y BitLocker

- Confirmá que el BIOS se actualizó:

– Verificá la versión en la pantalla principal.

- Verificá el estado de BitLocker:

Get-BitLockerVolume -MountPoint "C:" | Select-Object VolumeType, MountPoint, EncryptionMethod, ProtectionStatus

– Resultado esperado: ProtectionStatus: FullyEncrypted y EncryptionMethod: XTS-AES-256.

manage-bde -protectors -add C: -tpm

manage-bde -on C:

Consideraciones y buenas prácticas

Limitaciones conocidas

- Tiempo limitado en la pantalla de recuperación: Windows 11 muestra la ventana de BitLocker Recovery solo por 5 segundos. Si no ingresás la clave a tiempo, el sistema se reinicia. Solución: Usá el Command Prompt como se detalla en el paso 4.

- Dependencia de la clave de recuperación: Sin la clave, el acceso al sistema es imposible. Solución: Guardá la clave en un lugar seguro (USB cifrado, cuenta Microsoft, o documento protegido).

- Pérdida de PIN de Windows Hello: En algunos casos, actualizar el BIOS puede afectar los credenciales biométricos. Solución: Configurá un PIN temporal o usá la recuperación de cuenta Microsoft.

Alternativas para evitar este problema

- Desactivar BitLocker antes de actualizar el BIOS:

Disable-BitLocker -MountPoint "C:"

– Riesgo: Los datos quedan sin protección hasta reactivar BitLocker. Úsalo solo si tenés backup.

- Usar Ubuntu para actualizar el BIOS:

- Automatizar con scripts:

# Suspender BitLocker

Manage-BitLocker -Suspend -MountPoint "C:"

# Ejecutar actualización de BIOS (ejemplo genérico)

Start-Process -FilePath "C:\BIOS_Update\Flash_BIOS.exe" -Wait

# Reactivar BitLocker

Resume-BitLocker -MountPoint "C:"

Buenas prácticas post-actualización

- Verificá la integridad del disco:

chkdsk C: /f /r

- Actualizá los controladores:

winget upgrade --all

- Revisá logs de BitLocker:

Get-WinEvent -LogName "Microsoft-Windows-BitLocker/BitLocker Management" | Where-Object {$_.LevelDisplayName -eq "Error"}

Consideraciones para entornos corporativos

- BitLocker en modo TPM+PIN: Si tu organización usa este modo, la actualización del BIOS no debería requerir la clave de recuperación, ya que el TPM valida la integridad del firmware. Sin embargo, verificalo con tu equipo de seguridad.

- Despliegue masivo: Para equipos con BitLocker activado, usa herramientas como Microsoft Endpoint Configuration Manager para suspender BitLocker antes de actualizar el BIOS de forma centralizada.

Conclusión

Actualizar el BIOS en un mini PC con Windows 11 y BitLocker activado no tiene por qué ser un dolor de cabeza. Con los pasos correctos, podés suspender la protección temporalmente, evitar los loops de recuperación y restaurar BitLocker sin perder datos. La clave está en:

- Preparar la clave de recuperación antes de empezar.

- Suspender BitLocker con

Manage-BitLocker -Suspend. - Usar el Command Prompt para ingresar la clave en la pantalla de recuperación.

- Restaurar BitLocker con

Resume-BitLockerdespués del arranque.

Si planeás instalar Ubuntu en el mismo equipo, considerá actualizar el BIOS desde Linux para evitar futuros conflictos con BitLocker. Recordá siempre verificar el estado de la protección después de cualquier cambio de hardware o firmware.