Bajada

Dos versiones maliciosas del paquete litellm en PyPI mostraron cómo un compromiso de CI/CD puede escalar desde credenciales filtradas hasta robo masivo de secretos en entornos de desarrollo, runners y clústeres Kubernetes.

Introducción

Durante la última semana, el ecosistema Python recibió otro recordatorio de que la seguridad de la cadena de suministro no se limita a dependencias desconocidas o typo-squatting. En este caso, el paquete afectado fue LiteLLM, una librería ampliamente usada para enrutar llamadas entre múltiples proveedores de modelos de lenguaje. El incidente no surgió de un paquete falso: se publicaron versiones maliciosas sobre el paquete legítimo en PyPI, lo que elevó de inmediato el riesgo para pipelines, entornos de desarrollo y plataformas que dependen de automatizaciones Python.

El evento es relevante para equipos de DevOps, seguridad, SRE y plataforma porque combina tres problemas operativos clásicos: exposición de credenciales en CI, publicación maliciosa en registries oficiales y persistencia post-infección sobre hosts y Kubernetes. Además, el comportamiento observado incluyó exfiltración cifrada de secretos, mecanismos de arranque automático y búsqueda de movimiento lateral, lo que obliga a tratar el caso como incidente completo y no como simple actualización de paquete.

Qué ocurrió

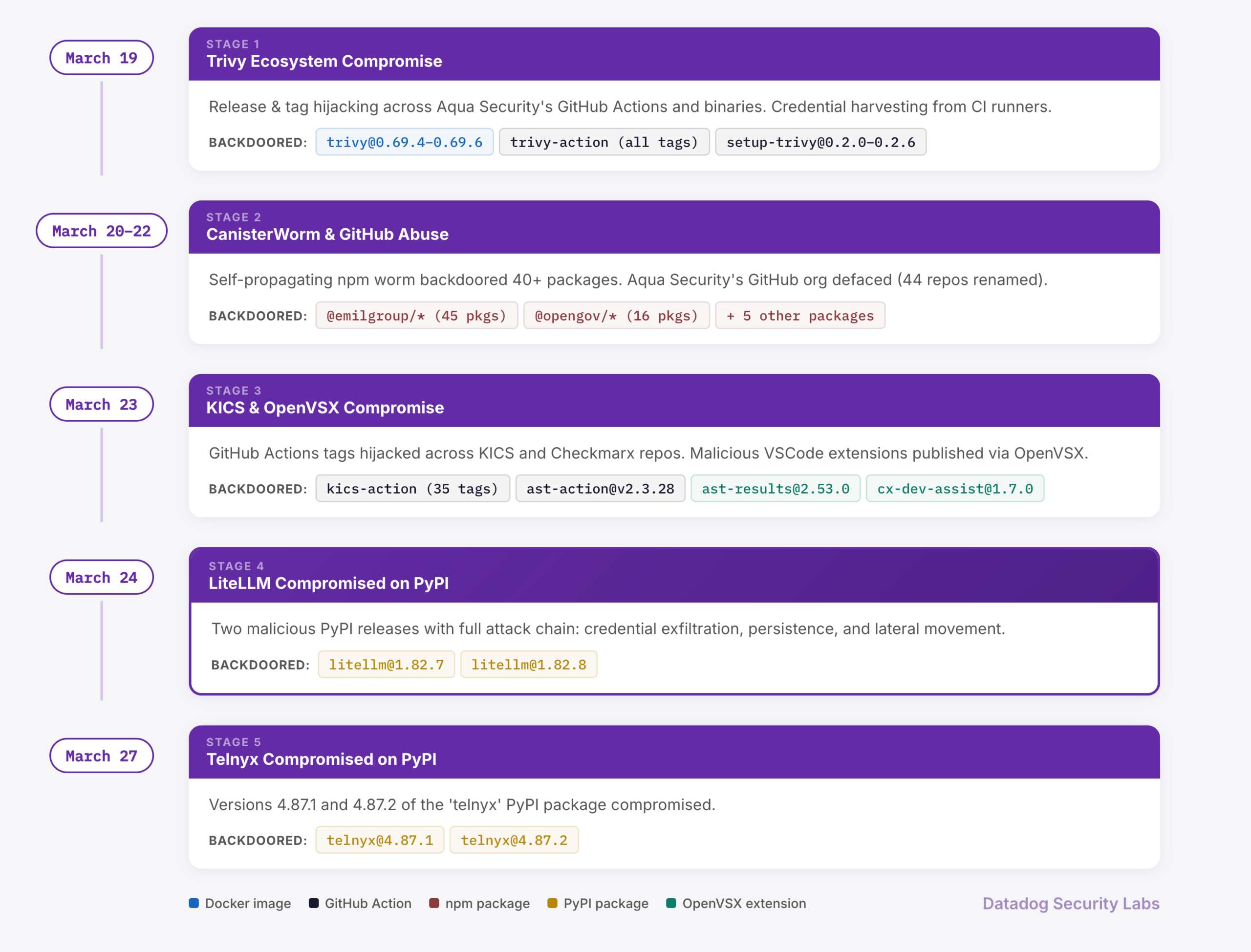

El 24 de marzo de 2026 se publicaron en PyPI dos versiones comprometidas de litellm: 1.82.7 y 1.82.8. Distintos análisis coinciden en que la intrusión estuvo relacionada con una campaña más amplia atribuida a TeamPCP, que ya venía encadenando compromisos sobre herramientas de seguridad y componentes de CI/CD en días previos.

La versión 1.82.7 incluía payload embebido en código del paquete y se activaba al importar módulos de proxy. La 1.82.8 fue más agresiva: agregó un archivo .pth malicioso, capaz de ejecutar código al iniciar el intérprete Python, aun sin importar explícitamente LiteLLM. Esa diferencia cambia radicalmente el alcance, porque puede disparar ejecución en tareas de build, scripts auxiliares, linters, IDEs y jobs de automatización que solo invocan Python.

PyPI terminó cuarentenando el paquete, y luego se publicaron lineamientos de respuesta. En paralelo, mantenedores y analistas documentaron rotación de credenciales y pasos de contención.

Impacto para DevOps / Infraestructura / Cloud / Seguridad

Para operaciones, el mayor riesgo es asumir que ‘solo se instaló una librería’ cuando en realidad se pudo producir una extracción transversal de secretos: variables de entorno, claves cloud, tokens de CI/CD, credenciales de Docker/Kubernetes, historial de shell y archivos de configuración sensibles.

En organizaciones con plataformas internas, el impacto potencial no termina en el host inicial. Si el runner o contenedor tenía permisos sobre clústeres, registries o cuentas cloud, la brecha puede derivar en pivoteo, despliegue de cargas persistentes y uso no autorizado de infraestructura. En términos de continuidad, esto implica riesgo sobre disponibilidad, integridad de artefactos y cumplimiento de controles de acceso.

También hay impacto de gobernanza: cuando un paquete legítimo es publicado con credenciales válidas, controles básicos de integridad (firma de wheel, hash de descarga, origen del registry) pueden no ser suficientes por sí solos.

Detalles técnicos

Los reportes técnicos describen una cadena de tres etapas: recolección, cifrado/exfiltración y persistencia.

1) Recolección: búsqueda de claves SSH, secretos en variables y archivos .env, credenciales de proveedores cloud, material de CI/CD y datos de Kubernetes.

2) Exfiltración: empaquetado de información y cifrado híbrido (AES para datos y RSA para clave de sesión), con envío a infraestructura controlada por atacante.

3) Persistencia: instalación de scripts y servicios para ejecución recurrente y capacidad de recibir instrucciones adicionales.

En 1.82.8, el uso de .pth fue especialmente crítico por su activación temprana en el ciclo de vida de Python. Esto amplifica exposición en entornos donde múltiples herramientas comparten runtime y site-packages. Además, investigaciones externas observaron vínculos de infraestructura y tácticas con otros incidentes recientes de supply chain en el mismo periodo.

Qué deberían hacer los administradores o equipos técnicos

Para equipos técnicos, la respuesta recomendada es tratar cualquier entorno que haya instalado/ejecutado 1.82.7 o 1.82.8 como potencialmente comprometido:

– Inventariar hosts, contenedores, runners y workstations afectados por versión y ventana temporal.

– Aislar sistemas sospechosos y preservar evidencia (logs de red, auditoría de procesos, artefactos temporales).

– Rotar de forma priorizada y atómica todas las credenciales presentes en esos entornos: cloud, CI/CD, registries, SSH, tokens de terceros y secretos de aplicación.

– Revisar persistencia: unidades systemd de usuario, tareas programadas, archivos de arranque y cambios no autorizados en imágenes base.

– Auditar actividad en Kubernetes y cloud IAM posterior al evento (creación de pods privilegiados, nuevos access keys, uso anómalo de secretos).

– Reforzar pipeline: pinning de acciones/dependencias por digest o commit, separación de secretos por etapa, runners efímeros, SBOM y policy de admisión para builds.

En entornos críticos, reconstruir desde imagen confiable suele ser más seguro que intentar ‘limpiar’ manualmente cada host.

Conclusión

El caso LiteLLM confirma que la frontera de defensa está en la operación diaria del software factory: credenciales, workflows y permisos de ejecución. Para DevOps y plataforma, la lección no es solo parchear un paquete, sino reducir blast radius en cada etapa del delivery.

Las organizaciones que ya aplican principio de mínimo privilegio, rotación rápida de secretos, runners desechables y controles de procedencia de artefactos responden más rápido y con menor impacto. Las que no, deberían tomar este incidente como señal para priorizar hardening de supply chain durante este trimestre.