Instalar Android Di Komputer dengan Virtualbox

Helo ketemu Lagi 🙂 jangan bosen ya .. plis. semua, saya suka mngucapkan selamat pagi kapanpun itu karena, pagi itu bisa memberi kita Banyak inspirasi dan awal dimana kita memupuk…

Linux From Scratch para Cubietruck – C2: entorno hospedado de introducción

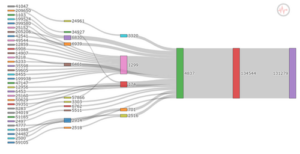

1. Canalización de procesamiento de GCC GCC es una suite de software que trabajan juntos para traducir el código fuente en ejecutable. Este post contiene información detallada sobre los componentes…

Shuf – generar permutaciones aleatorias en Linux

Siempre es genial para encontrar un nuevo comando de Linux que nunca he oído hablar, pero que es realmente útil. El comando ‘shuf’ viene a esta categoría. Debe ser instalado…

Práctica de Seguridad de Red de Monitoreo libro en el Anexo

Primero las buenas noticias: mi nuevo libro Práctico Monitoreo de seguridad de red está en camino, y se puede pre-ordenar con un 30% de descuento utilizando el código NSM101 .…

Sin embargo, otra revisión del hardware

Por lo tanto, yo no he resistido la tentación y he comprado otro gadget. Introducción. Me imaginé a veces es más cómodo tener un lector de libros electrónicos por separado…

Otra diciembre como a tiempo completo Linux User

2013 está muy avanzada. He estado fuera de mi blog porque mi trabajo y la familia me han mantenido ocupado que nunca. Poco a poco, las cosas parecen estar asentarse.…

Creación de entrada proc usando proc_create_data en la versión del kernel 3.10 y superiores.

En el post «Creación de sólo lectura entrada proc en las versiones del núcleo por encima de 3,10.» vimos cómo crear una entrada proc utilizando la función proc_create. Nota: El…

Mac OS X – un UNIX inutilizable

Introducción Así que siempre he estado interesado en Mac OS X. Se trata de toda una agradable combinación de la tipo BSD userland. El kernel Darwin y el marco IOKit…

Linux From Scratch para Cubietruck – C9: kernel Linux construir recetas

Desde leemos utilizar repetidamente Linux kernel build líneas de comandos a partir de ahora, y es realmente una experiencia desconcertante no recordar la sintaxis de línea de comandos de compilación…

![LINUX Dominar la Administración del Sistema 3°Edición [PDF]](https://blog.sied.ar/wp-content/uploads/2017/11/IMG_20171102_080638-252x300.jpg)

![Linux Para Principiantes Curso Completo 2 Horas [Videotutorial]](https://blog.sied.ar/wp-content/uploads/-000//1/Guía-para-principiantes-en-Linux-300x157.jpg)