Bajada: AWS habilitó reglas de telemetría para activar automáticamente Detailed Monitoring de EC2 a nivel de AWS Organizations. El cambio mejora cobertura observacional y respuesta de Auto Scaling, pero exige control de costos, gobernanza de tags y validación de conflictos entre reglas.

Introducción

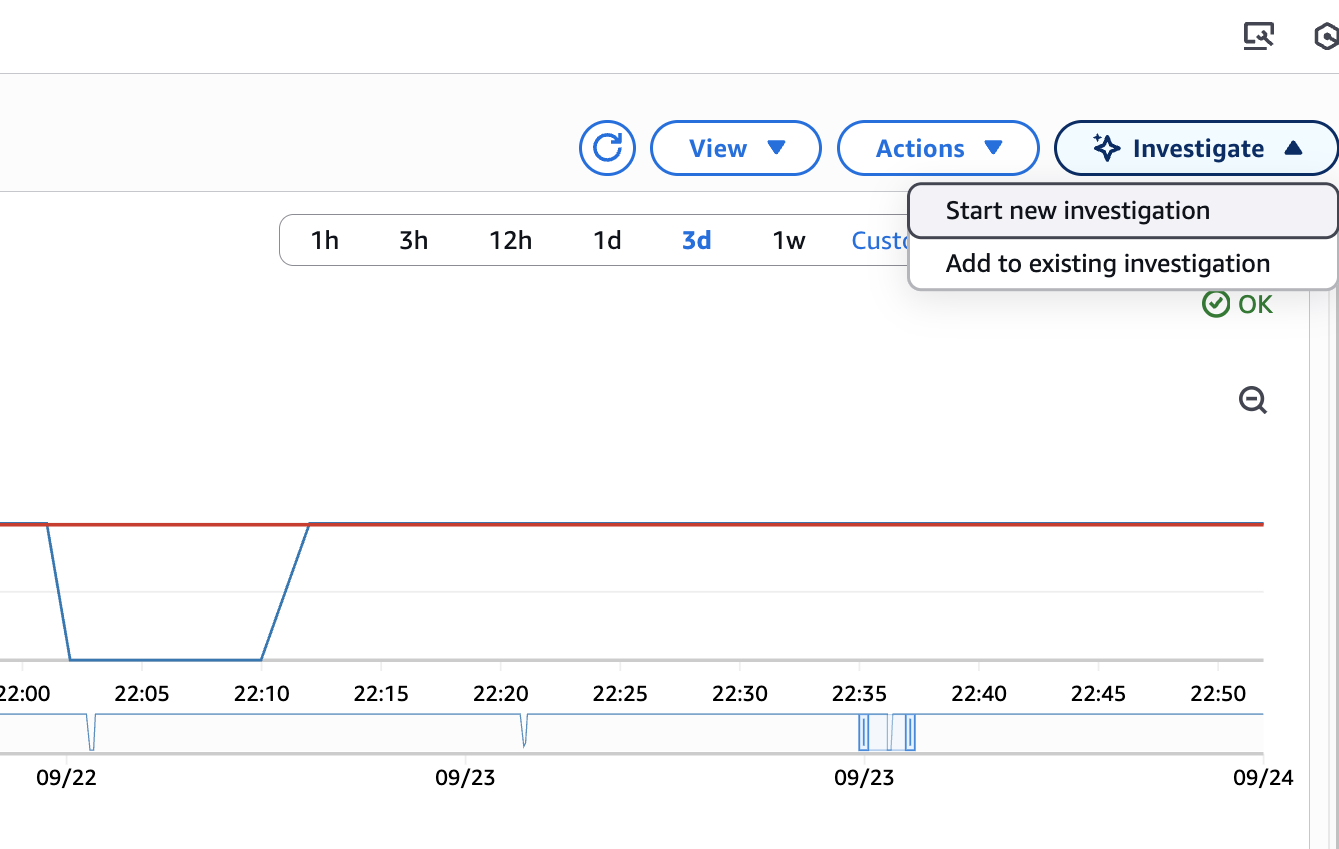

AWS anunció una capacidad que puede parecer incremental, pero en la práctica resuelve un problema operativo muy común: la inconsistencia de monitoreo entre cuentas, regiones y equipos. Desde ahora, Amazon CloudWatch permite habilitar de forma automática el EC2 Detailed Monitoring en todo el alcance de una organización, con reglas por cuenta, OU o tags. Esto reduce el clásico escenario donde algunos nodos críticos reportan métricas cada minuto y otros lo hacen con granularidad de 5 minutos por configuración manual incompleta.

Para equipos de plataforma, SRE y operaciones cloud, el valor está en estandarizar telemetría sin depender de procedimientos ad-hoc o auditorías manuales frecuentes. Sin embargo, también trae un costo: más datos, más métricas facturables y más complejidad de gobernanza cuando conviven múltiples reglas con prioridades diferentes.

Qué ocurrió

En su sección What’s New, AWS comunicó que CloudWatch ya puede aplicar reglas de habilitación de monitoreo detallado de EC2 a nivel organizacional. La función permite definir alcance por organización completa, unidades organizativas (OU), cuentas específicas y filtros por etiquetas. Además, esas reglas aplican tanto a instancias existentes como a nuevas instancias que cumplan el criterio.

El objetivo operativo es lograr cobertura uniforme de métricas a intervalos de 1 minuto. AWS lo posiciona como un habilitador para decisiones más rápidas en autoscaling y para reducir brechas de visibilidad en flotas dinámicas. La documentación técnica de telemetry enablement rules aclara que la detección inicial de recursos no conformes puede demorar hasta 24 horas en algunos casos, porque se apoya en AWS Config para descubrir y evaluar cumplimiento.

Impacto para DevOps / Infraestructura / Cloud / Seguridad

El impacto más directo para operaciones es la reducción del drift de observabilidad. En organizaciones grandes, es habitual que distintas cuentas tengan políticas desalineadas y que la cobertura de métricas no sea homogénea. Con reglas centralizadas, el equipo de plataforma puede imponer una línea base de monitoreo para entornos productivos, por ejemplo sobre instancias etiquetadas como env=production.

Para SRE, la ventaja es mayor fidelidad temporal en señales clave (CPU, red, disco y series derivadas), lo que mejora detección temprana de degradaciones y acorta tiempos de diagnóstico. Para ingeniería de infraestructura, implica menos tickets de “activación de monitoreo” y más automatización de cumplimiento operativo. Para seguridad y compliance técnico, facilita demostrar que los activos críticos están bajo un estándar mínimo de telemetría.

El costo no es menor: EC2 Detailed Monitoring se factura como métricas personalizadas según el volumen de series y hosts. Si la regla se aplica de forma agresiva a cuentas completas sin segmentación por criticidad, la factura de CloudWatch puede subir rápido. En otras palabras, es una mejora de resiliencia, pero requiere diseño de FinOps desde el inicio.

Detalles técnicos

La nueva capacidad se integra con AWS Config para descubrir recursos y validar conformidad de reglas. El comportamiento jerárquico sigue un orden claro: organización > OU > cuenta. Las reglas de niveles inferiores pueden agregar telemetría, pero no reducir la línea base definida en niveles superiores. Si hay conflictos incompatibles entre reglas, CloudWatch puede dejar de aplicar ambas hasta que se resuelva la colisión.

Hay otro punto relevante: cuando se actualiza una regla, no todo se reconfigura retroactivamente en bloque. La documentación indica que ciertos cambios aplican principalmente a nuevos recursos o a recursos que vuelvan al estado de no conformidad y sean reevaluados. Esto obliga a planificar una ventana de transición y validar inventarios para no asumir una convergencia instantánea.

Desde la perspectiva de arquitectura, conviene combinar esta función con:

- estándares de tagging obligatorios para delimitar alcance por servicio y criticidad,

- dashboards y alarmas base por tipo de workload,

- presupuestos y alertas de costos de CloudWatch,

- revisión periódica de reglas en AWS Organizations para evitar superposición.

En entornos con Auto Scaling intenso, el cambio es especialmente útil: nuevas instancias heredan observabilidad de mayor granularidad sin intervención manual, lo que disminuye “zonas ciegas” durante eventos de escala.

Qué deberían hacer los administradores o equipos técnicos

1) Definir alcance por criticidad y no por entusiasmo. No todo necesita detailed monitoring. Priorizar producción, sistemas de borde y servicios sensibles a latencia.

2) Estandarizar tags antes de habilitar reglas globales. Si la taxonomía de etiquetas está rota, la regla se vuelve impredecible o demasiado amplia.

3) Pilotear en una OU acotada. Medir impacto en MTTD, calidad de alertas y costos durante una o dos semanas antes de escalar.

4) Revisar conflictos de reglas y tiempos de convergencia. Documentar jerarquía organizacional y propietarios de cada regla para evitar bloqueos por superposición.

5) Alinear observabilidad con FinOps. Activar presupuestos, alarmas de gasto y revisiones mensuales por cuenta para que la mejora de monitoreo no derive en sobrecostos silenciosos.

6) Integrar el cambio en runbooks de incidentes. Si ahora hay más granularidad, actualizar umbrales, dashboards y playbooks para aprovecharla de verdad.

Conclusión

La habilitación organizacional de EC2 Detailed Monitoring en CloudWatch es una mejora operativa concreta para equipos que gestionan múltiples cuentas y alta rotación de infraestructura. Su principal valor está en cerrar brechas de visibilidad y hacer más consistente la observabilidad base. Pero como toda automatización de alcance amplio, exige gobernanza: reglas claras, tags confiables y control de costos.

Bien implementada, esta capacidad puede elevar la madurez de plataforma y reducir fricción entre operaciones, SRE y seguridad. Mal implementada, puede multiplicar métricas sin mejorar decisiones. La diferencia estará en cómo cada equipo diseñe el alcance y en qué tan disciplinado sea el proceso de adopción.

Fuentes

- AWS What’s New: CloudWatch organization-wide EC2 detailed monitoring

- Documentación AWS: Telemetry enablement rules

- AWS CloudWatch Pricing