Bajada

GitHub presentó su roadmap 2026 de seguridad para Actions con foco en dependencias determinísticas, políticas centralizadas y mejor control de credenciales. Para equipos de plataforma y DevOps, el cambio apunta a reducir superficie de ataque en CI/CD sin frenar la velocidad de entrega.

Introducción

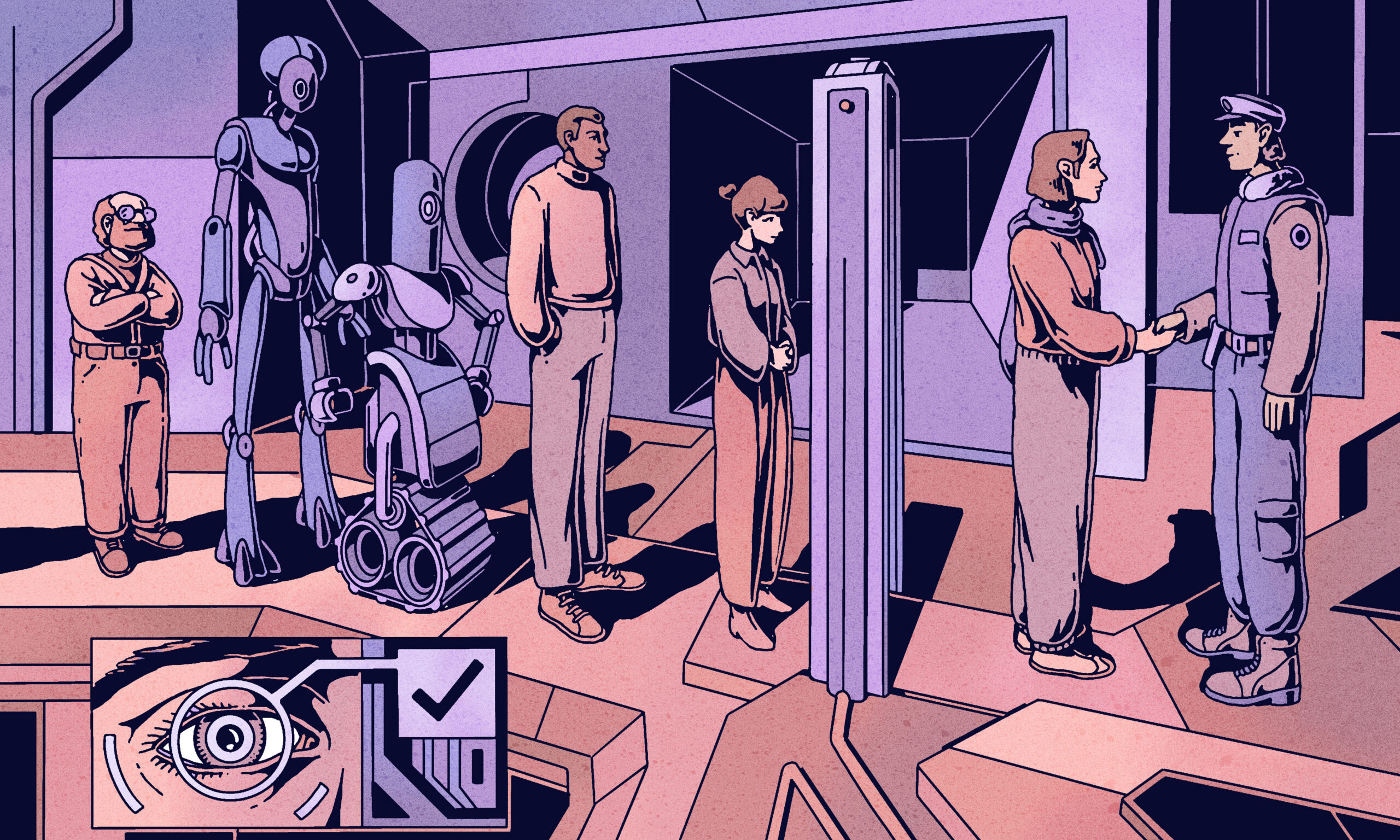

La seguridad de CI/CD dejó de ser un tema periférico: hoy forma parte del riesgo operativo principal en cualquier organización que automatiza despliegues. En los últimos meses, incidentes de supply chain sobre acciones y pipelines demostraron que comprometer la automatización puede ser más rentable para un atacante que ir directo a producción.

En ese contexto, GitHub publicó su hoja de ruta de seguridad 2026 para Actions. No se trata de una reescritura del producto, sino de un cambio de modelo: mover la seguridad desde “cada repo lo resuelve como puede” hacia controles más explícitos, trazables y centralizados.

Qué ocurrió

GitHub anunció tres líneas de trabajo para 2026:

1) **Ecosistema más determinístico**: incorporación de un esquema de bloqueo de dependencias de workflows (directas y transitivas) para evitar resoluciones mutables en tiempo de ejecución.

2) **Reducción de superficie de ataque**: políticas de ejecución basadas en rulesets para controlar quién puede disparar workflows y bajo qué eventos.

3) **Infraestructura CI/CD más gobernable**: mejoras de observabilidad y controles sobre runners, con especial énfasis en límites de red y secretos con alcance más fino.

El roadmap también adelanta mejoras en publicación inmutable de acciones, separación de permisos para gestión de secretos y adopción de “evaluate mode” para validar impacto de políticas antes de bloquear ejecuciones.

Impacto para DevOps / Infraestructura / Cloud / Seguridad

Para equipos de DevOps, SRE y plataforma, el impacto es directo en cuatro frentes:

– **Menos riesgo de supply chain en pipelines**: al fijar dependencias por SHA y detectar desvíos por hash, baja la exposición a cambios silenciosos en acciones de terceros.

– **Gobernanza operativa más simple**: las políticas por ruleset reducen la dispersión de reglas en cientos de YAML distintos.

– **Mejor postura de identidad**: el uso de OIDC y secretos con alcance contextual reduce la dependencia de credenciales de larga vida.

– **Mayor auditabilidad**: se facilita explicar qué se ejecutó, por qué se ejecutó y con qué permisos en cada corrida.

Detalles técnicos

Desde el punto de vista técnico, lo más relevante es el cambio de paradigma en cómo se modela la confianza dentro de Actions.

Primero, el bloqueo de dependencias en workflow ataca un problema histórico: referencias mutables (tags/branches) que vuelven no determinista la ejecución. Con un archivo de bloqueo versionado, los cambios de dependencias pasan por diff de PR, y la validación por hash puede cortar la ejecución antes de que arranque un job comprometido.

Segundo, las políticas de ejecución sobre rulesets llevan controles típicos de plataformas enterprise al plano de CI/CD. En la práctica, una organización puede impedir eventos riesgosos (por ejemplo ciertos patrones de `pull_request_target`) o restringir disparadores manuales a roles concretos sin tocar cada repositorio.

Tercero, en identidad y secretos aparece una consolidación de buenas prácticas ya conocidas, pero difícil de aplicar de forma uniforme: privilegio mínimo en `GITHUB_TOKEN`, eliminación de secretos de larga duración a favor de OIDC, y secreto ligado a contexto de ejecución (repo, rama, entorno, workflow confiable).

Por último, el impacto sobre runners no es menor. El propio vendor reconoce que la red saliente y la observabilidad de ejecución son parte del perímetro. Esto abre la puerta a políticas más parecidas a entornos productivos: segmentación, trazabilidad de actividad y controles de egreso verificables.

Qué deberían hacer los administradores o equipos técnicos

1. **Inventariar workflows críticos** (release, deploy, signing, infraestructura) y mapear acciones de terceros, versiones y permisos efectivos.

2. **Eliminar referencias mutables** en acciones donde sea posible: migrar a pinning por SHA y definir proceso de actualización controlada.

3. **Adoptar OIDC en cloud** para reducir secretos persistentes en repositorios y organizaciones.

4. **Revisar permisos por job**: fijar `GITHUB_TOKEN` en modo mínimo por defecto y elevar solo donde exista justificación técnica.

5. **Separar responsabilidades de secretos**: evitar que write access implique gestión de credenciales sensibles.

6. **Preparar políticas centralizadas** en rulesets y usar modo evaluación antes de enforcement para evitar cortes operativos.

7. **Fortalecer runners**: segmentación de red, revisión de egress, hardening base de imagen y rotación de credenciales efímeras.

Conclusión

El roadmap 2026 de GitHub Actions no introduce una “feature milagrosa”, pero sí una dirección correcta: CI/CD como infraestructura crítica, con controles de identidad, ejecución y dependencia que puedan auditarse y escalar. Para equipos técnicos, la oportunidad no es esperar GA de todo, sino empezar ahora con prácticas compatibles: pinning, OIDC, permisos mínimos y políticas centralizadas.

Quienes avancen temprano en ese camino van a reducir la probabilidad de incidentes de cadena de suministro y, al mismo tiempo, simplificar la operación diaria de sus pipelines.

Fuentes

- GitHub Blog: Actions 2026 Security Roadmap

- GitHub Docs: Secure use reference

- GitHub Docs: OpenID Connect en Actions