Bajada: La campaña Ruby Jumper, atribuida a APT37 (ScarCruft), vuelve a poner en foco una verdad incómoda para infraestructura crítica: una red aislada no es automáticamente una red inmune. El uso combinado de archivos LNK, carga por PowerShell, persistencia con runtime Ruby embebido y movimiento por medios removibles muestra un patrón que impacta directamente en operaciones de SysAdmin, DevOps y equipos de seguridad.

Qué se observó y por qué importa

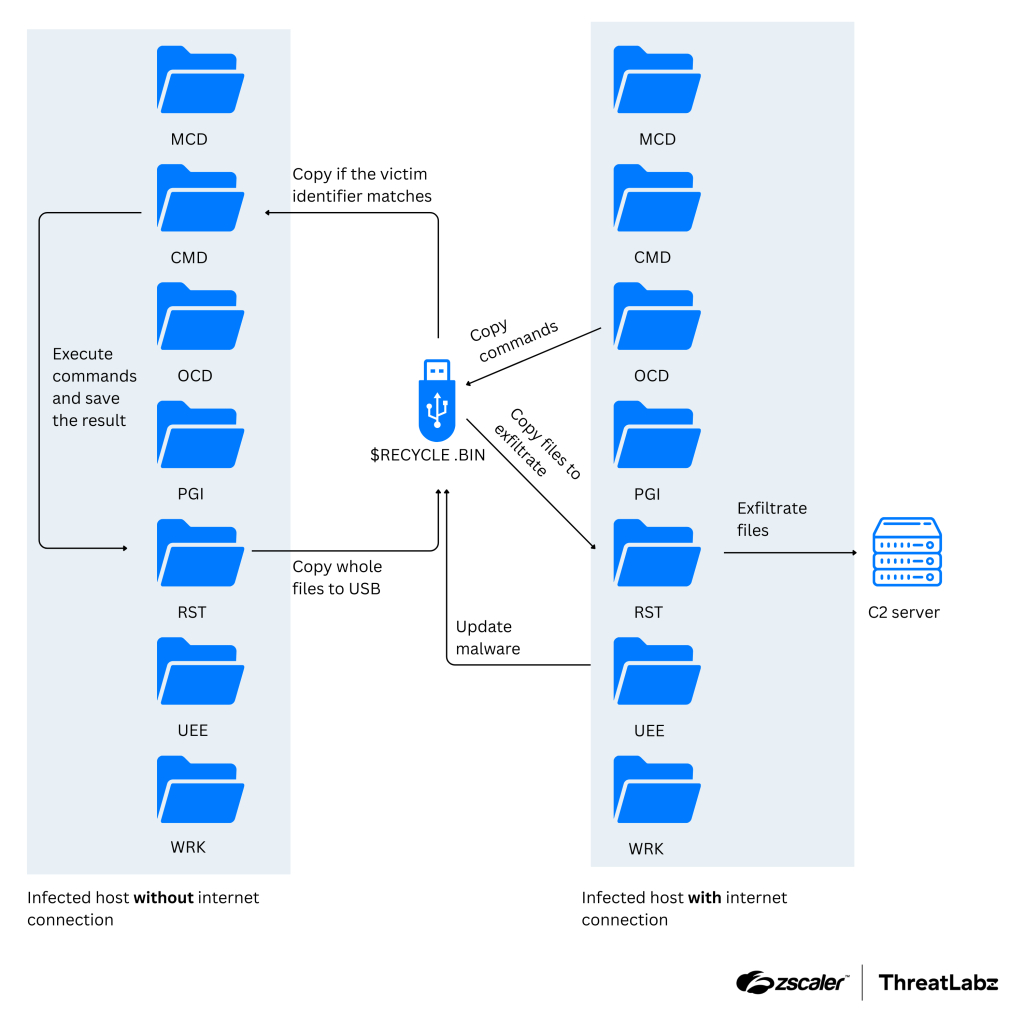

En los últimos días, varios medios de ciberseguridad y el informe técnico original de Zscaler detallaron una cadena de ataque con múltiples etapas asociada a APT37. La hipótesis central es clara: el actor no depende de un único malware “milagroso”, sino de una arquitectura modular que combina ejecución en host conectado, transferencia encubierta vía USB y continuidad operativa sobre sistemas con controles de aislamiento.

El flujo resumido observado incluye:

- Vector inicial con archivo LNK malicioso y ejecución de PowerShell.

- Carga y ejecución de componentes en memoria para reducir artefactos obvios.

- Uso de servicios cloud legítimos (por ejemplo, Zoho WorkDrive) como canal C2.

- Instalación de componentes orientados a persistencia y orquestación periódica.

- Uso de USB como canal bidireccional para mover comandos y extraer datos en entornos segmentados o air-gapped.

Desde el punto de vista operativo, esto es relevante porque evita una dependencia fuerte de conectividad directa entre atacante y objetivo final. Cuando una organización confía únicamente en “estar aislada”, este tipo de campaña explota la frontera humana y logística: dispositivos removibles, estaciones puente, tareas rutinarias de intercambio de archivos y procedimientos excepcionales.

El cambio táctico: cloud legítima + USB + living-off-the-land

No es la primera vez que se intenta cruzar un air-gap, pero sí es significativa la madurez de la combinación:

- Cloud legítima como C2: el tráfico puede mezclarse con actividad permitida y dificultar bloqueos tajantes.

- Cadena modular: cada pieza cumple una función específica (persistencia, propagación, exfiltración, vigilancia).

- Persistencia de bajo ruido: tareas programadas y componentes “disfrazados” de utilidades benignas.

- Puente físico: el USB deja de ser solo riesgo de infección inicial y pasa a ser mecanismo de mando y control diferido.

Para infraestructura industrial, laboratorios, entornos OT, defensa o redes administrativas muy segmentadas, el mensaje es directo: el riesgo está en la cadena de transferencia, no solo en el perímetro IP.

Impacto para SysAdmin y DevOps: dónde ajustar hoy

La discusión no debería quedarse en IOCs puntuales. Lo más valioso para equipos técnicos es revisar controles de proceso, hardening y telemetría:

1) Gobernanza de medios removibles

- Aplicar política explícita de “allowlist de dispositivos” por hardware ID y por rol.

- Deshabilitar auto-ejecución y endurecer manejo de accesos directos (LNK).

- Implementar estaciones de transferencia dedicadas (“media transfer stations”) con escaneo multicapa.

- Establecer cuarentena obligatoria de USB antes de entrar a segmentos sensibles.

2) Control de scripting y ejecución

- Restringir PowerShell a modos administrados (Constrained Language Mode donde aplique).

- Aplicar políticas de firma y control de scripts.

- Monitorear creación de tareas programadas anómalas y ejecuciones periódicas no autorizadas.

- Bloquear ejecución desde rutas de usuario/temporales cuando no sea indispensable.

3) EDR y detección orientada a comportamiento

- Correlacionar eventos de LNK + PowerShell + inyección de procesos + escritura en USB.

- Detectar carpetas ocultas y patrones atípicos en raíces de unidades removibles.

- Alertar por runtimes no estándar empaquetados en rutas inusuales (ej.: intérpretes renombrados).

4) Segmentación real y controles de paso

- Separar estrictamente estaciones de ingeniería, administración y navegación general.

- Diseñar “jump hosts” con control de identidad fuerte, registro completo y mínimos privilegios.

- Aplicar validación de integridad de archivos transferidos (hash, firma, inventario previo).

5) Respuesta y resiliencia

- Preparar un playbook específico para incidentes con medios removibles.

- Simular escenarios de exfiltración diferida por USB y command staging offline.

- Alinear SOC/Blue Team con operaciones de planta o laboratorio para respuesta conjunta.

Qué revisar en las próximas 72 horas

Si tu organización opera redes aisladas o fuertemente segmentadas, estas acciones tienen buena relación impacto/esfuerzo:

- Inventariar todos los puntos autorizados de entrada/salida de archivos entre segmentos.

- Auditar políticas efectivas sobre USB en endpoints críticos (no solo políticas “definidas”).

- Revisar tareas programadas creadas en los últimos 30 días en equipos sensibles.

- Buscar ejecuciones de PowerShell asociadas a LNK o rutas inusuales.

- Validar que EDR/SIEM recolecte telemetría suficiente sobre dispositivos removibles.

Conclusión

La campaña atribuida a APT37 no demuestra que el air-gap sea inútil; demuestra que sin disciplina operativa y controles de transferencia, el aislamiento pierde eficacia. Para equipos de infraestructura y seguridad, el foco debe pasar de “tenemos segmentación” a “tenemos trazabilidad y control sobre cada cruce entre segmentos”.

En 2026, la defensa efectiva de entornos aislados depende menos de una única barrera y más de una cadena de controles coherente: identidad, ejecución, medios removibles, monitoreo y respuesta. Ese enfoque, sostenido en operación diaria, es el que realmente reduce riesgo frente a campañas de este tipo.

Fuentes consultadas: